핵심 요약

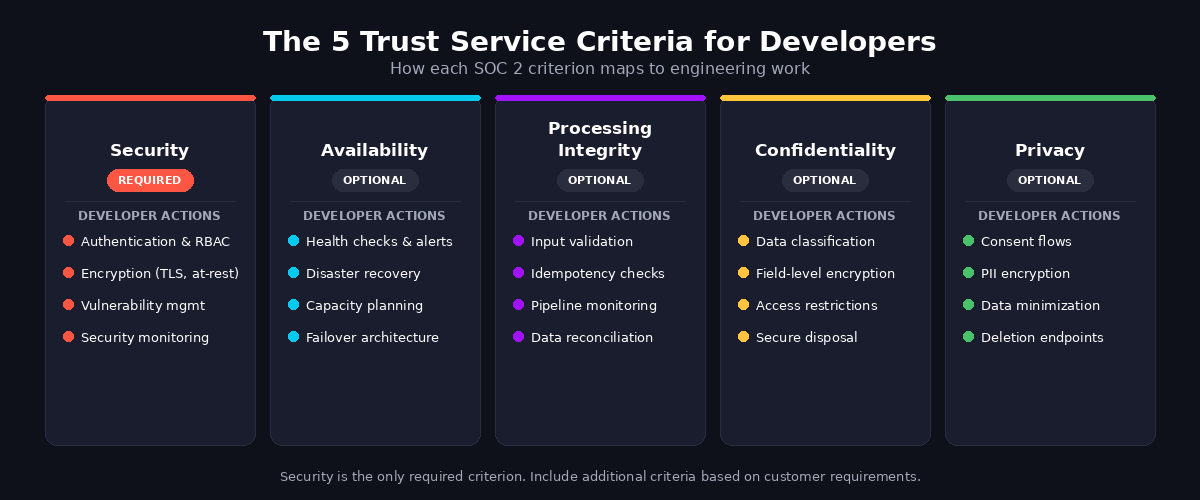

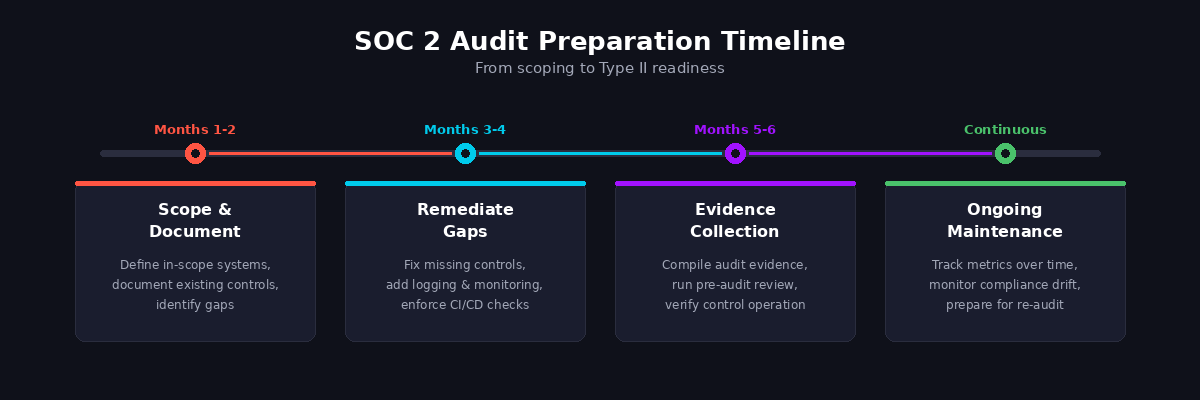

SOC 2 인증은 기업의 데이터 보안 관리 능력을 평가하는 핵심 프레임워크지만, 개발자에게는 모호한 규정으로 다가오기 쉽다. 이 가이드는 보안, 가용성, 처리 무결성, 기밀성, 개인정보 보호라는 5가지 신뢰 서비스 기준(TSC)을 코드와 CI/CD 파이프라인 관점에서 재해석한다. 개발팀은 수동적인 증거 수집 대신 구조화된 로깅, 취약점 스캔 자동화, 코드 검색 도구를 활용해 일상적인 워크플로우 내에서 컴플라이언스를 달성할 수 있다. 결과적으로 SOC 2는 단순한 행정 절차가 아니라 엔지니어링 모범 사례를 시스템화하는 과정이 된다.

배경

CI/CD 파이프라인에 대한 이해, 클라우드 인프라(AWS/GCP) 기초 지식, 기본 보안 개념(IAM, TLS)

대상 독자

엔지니어링 팀장, 보안 엔지니어, 클라우드 인프라 개발자

의미 / 영향

SOC 2 인증은 이제 단순한 체크리스트를 넘어 엔지니어링 품질의 척도가 되고 있다. 이를 워크플로우에 내재화하면 보안 사고 예방은 물론 엔터프라이즈 시장 진출을 위한 신뢰성을 확보할 수 있다.

섹션별 상세

repo:* file:\.go$ PII|personalData|ssn|emailGo 언어 파일에서 PII 관련 키워드를 검색하여 데이터 흐름을 파악하는 쿼리 예시

repo:* (API_KEY|SECRET_KEY|password\s*=\s*["'])전체 코드베이스에서 하드코딩된 비밀번호나 API 키를 식별하는 검색 쿼리 예시

실무 Takeaway

- 보안 정책 문서 작성에 그치지 말고 IAM 설정, RBAC 미들웨어, API 권한 체크 로직을 통해 실제 코드 수준에서 통제 항목을 구현해야 한다.

- CI/CD 파이프라인에 SAST, DAST, 의존성 스캔을 통합하여 모든 Pull Request가 자동으로 보안 검사를 통과하도록 설정함으로써 감사 증거를 상시 생성한다.

- Sourcegraph와 같은 코드 검색 도구를 사용하여 전체 리포지토리에서 민감 데이터 노출이나 취약한 패턴을 쿼리하고, Batch Changes로 대규모 수정을 자동화하여 컴플라이언스 대응 속도를 높인다.

언급된 리소스

AI 요약 · 북마크 · 개인 피드 설정 — 무료

출처 · 인용 안내

인용 시 "요약 출처: AI Trends (aitrends.kr)"를 표기하고, 사실 확인은 원문 보기 기준으로 진행해 주세요. 자세한 기준은 운영 정책을 참고해 주세요.