핵심 요약

AI 에이전트의 자율적인 도구 사용은 보안 리스크를 동반하며, 기존의 코드 기반 제어는 관리가 어렵고 취약할 수 있다. Amazon Bedrock AgentCore의 Policy는 에이전트 외부의 게이트웨이 계층에서 Cedar 언어를 사용하여 도구 호출을 결정론적으로 제어한다. 이를 통해 헬스케어와 같이 규제가 엄격한 산업에서도 신원 기반 접근 제어와 비즈니스 규칙을 안전하게 강제할 수 있다. 결과적으로 에이전트의 추론 능력과 보안 집행을 분리하여 감사 가능하고 견고한 시스템 구축이 가능하다.

배경

AWS 계정 및 적절한 IAM 권한, Amazon Bedrock 및 에이전트 기본 지식, Cedar 정책 언어에 대한 기초 이해

대상 독자

프로덕션 환경에서 AI 에이전트를 배포하고 보안 및 규제 준수를 관리해야 하는 개발자 및 보안 엔지니어

의미 / 영향

이 기술은 AI 에이전트의 자율성과 보안 사이의 트레이드오프를 해결하는 중요한 진전이다. 정책 집행을 LLM의 추론 영역에서 분리함으로써, 금융이나 의료와 같은 고규제 산업에서도 AI 에이전트를 안전하게 도입할 수 있는 기술적 토대를 제공한다.

섹션별 상세

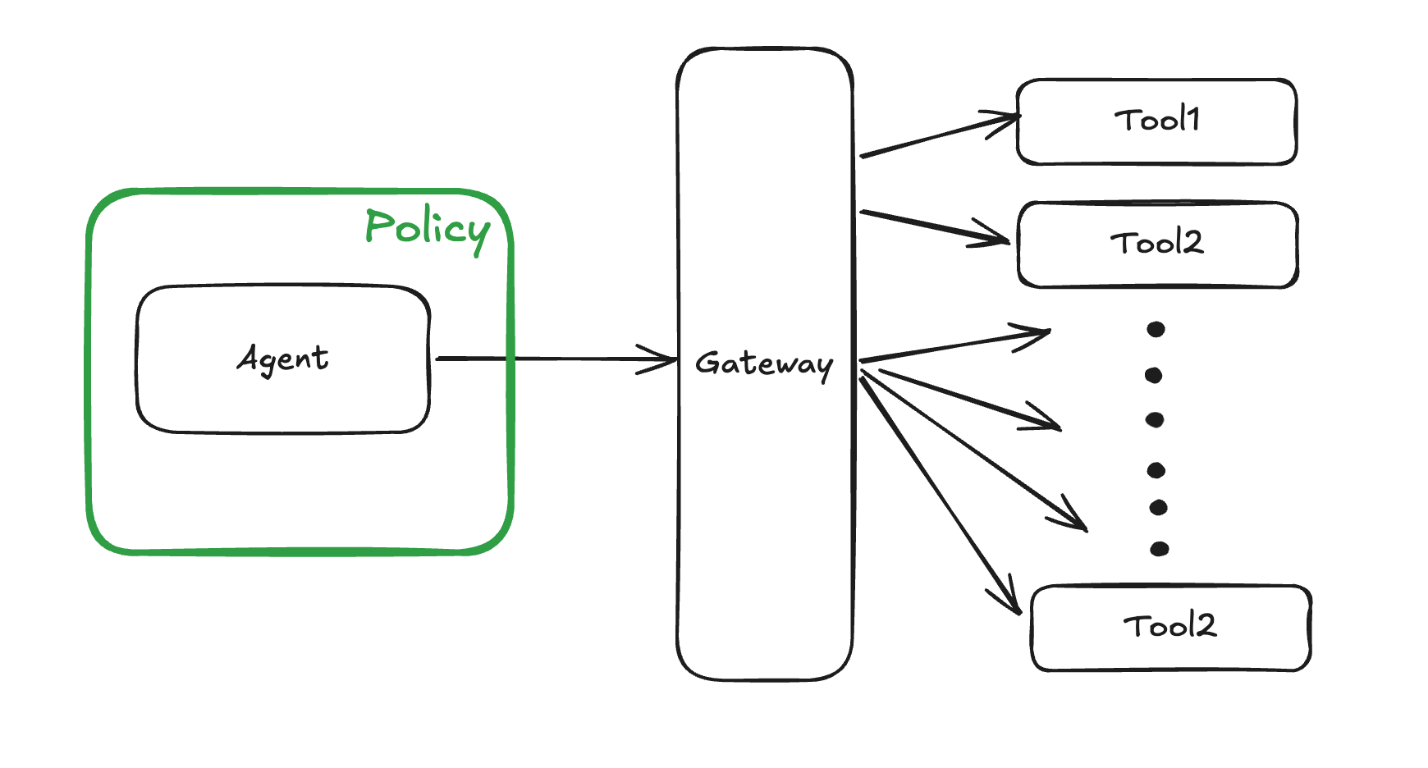

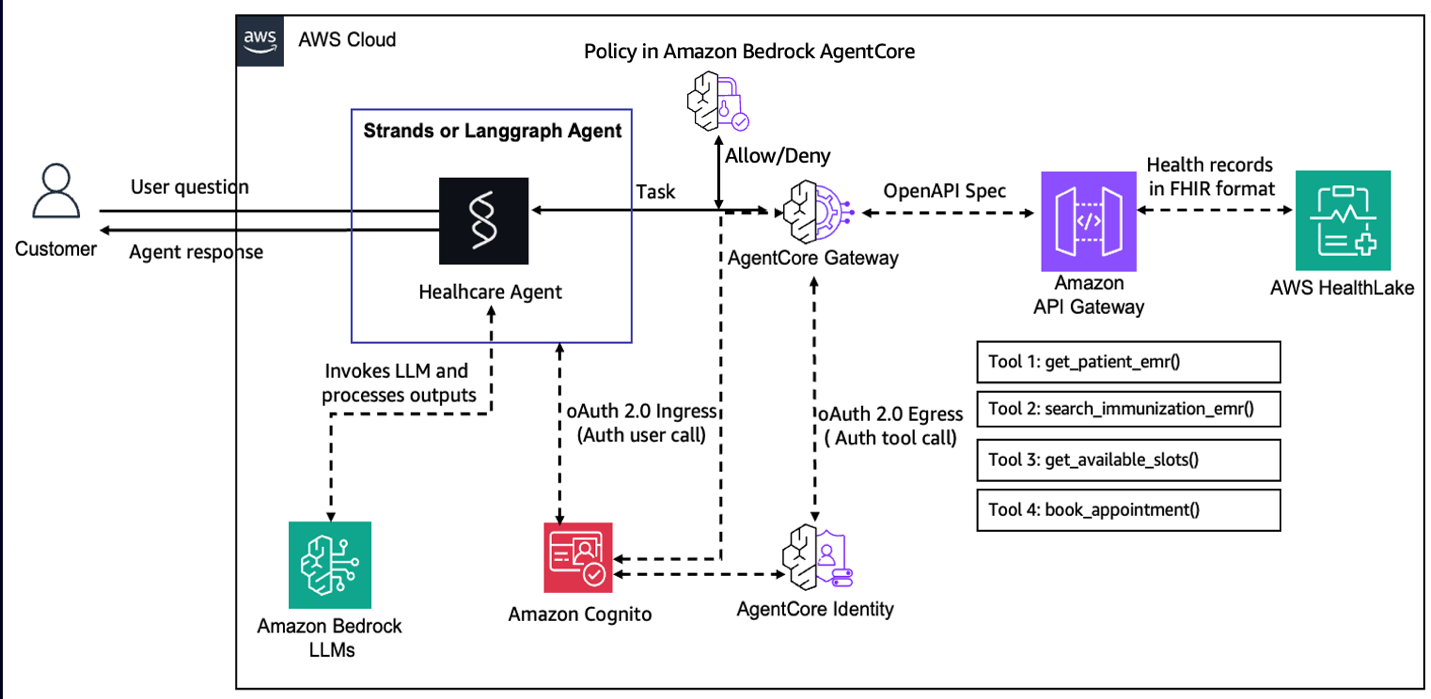

AI 에이전트 보안의 어려움과 외부 정책 집행의 필요성: 에이전트는 LLM의 비결정적 특성으로 인해 프롬프트 인젝션 등에 취약하며, 코드 내부에 보안 로직을 포함할 경우 감사가 어렵다. AgentCore Policy는 정책을 에이전트 외부로 분리하여 게이트웨이에서 모든 도구 호출을 가로채 평가한다. 정책은 에이전트의 상태나 버그와 무관하게 독립적으로 작동하여 보안 경계를 명확히 한다.

Cedar 언어를 활용한 결정론적 정책 정의: Cedar는 수학적 분석이 가능한 권한 부여 언어로, Principal, Action, Resource를 정의하여 정밀한 제어를 제공한다. '기본 거부(Default Deny)'와 '금지 우선(Forbid wins over permit)' 원칙을 통해 복잡한 정책 조합에서도 일관된 보안을 유지한다. 루프가 없는 구조 덕분에 지연 시간이 매우 낮으며 샌드박싱 없이도 안전하게 평가된다.

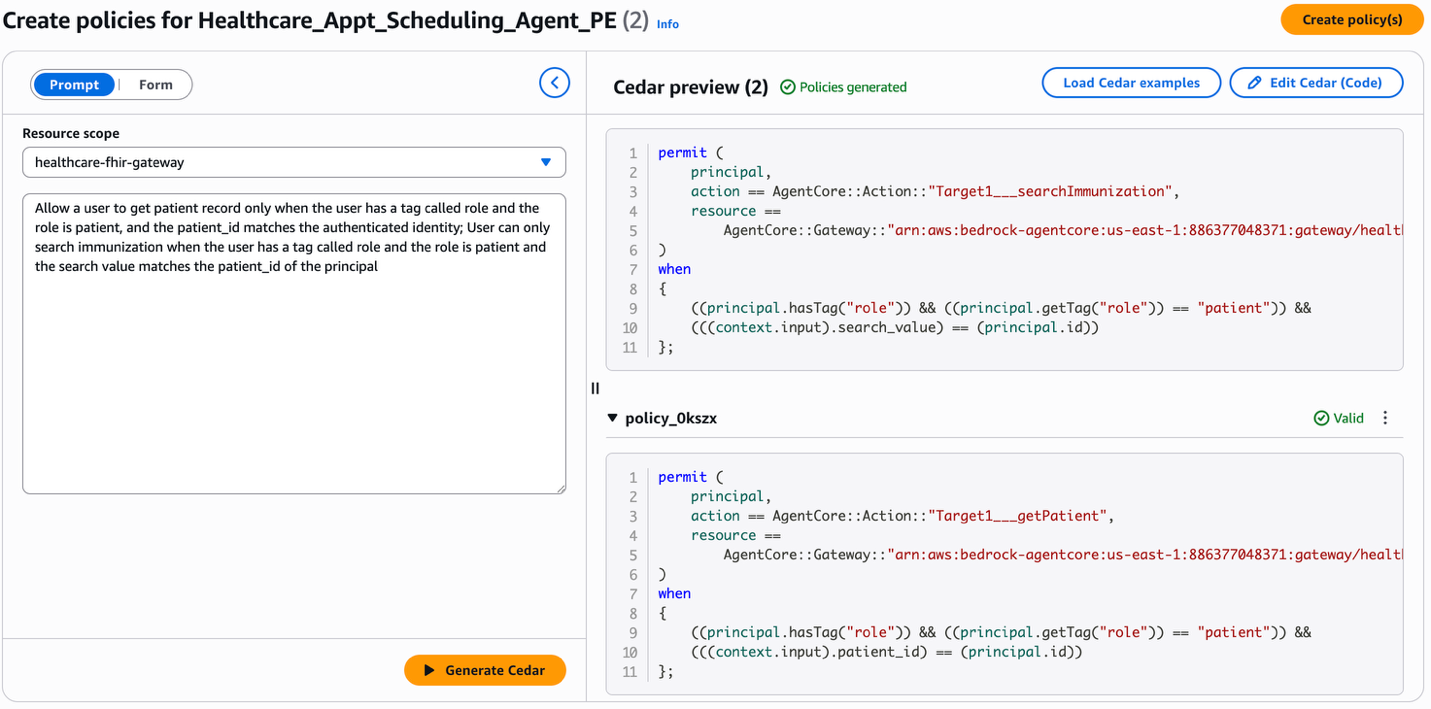

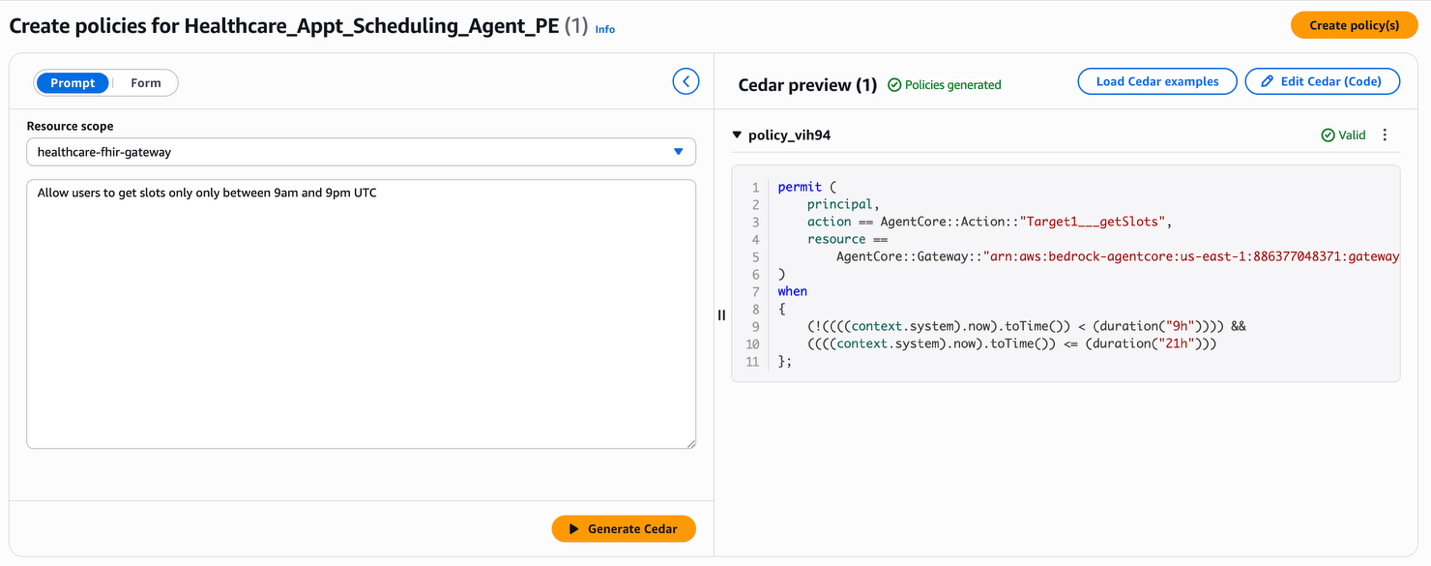

다양한 정책 작성 방식과 배포 모드: 자연어를 Cedar 코드로 변환하는 NL2Cedar, 폼 기반 작성, 직접 코딩 등 세 가지 방식을 지원한다. 운영 환경에 적용하기 전 LOG_ONLY 모드로 정책의 영향을 먼저 검증하고, 이후 ENFORCE 모드로 전환하여 실제 차단을 수행할 수 있다. 이를 통해 비즈니스 규칙을 자연어로 입력하면 시스템이 자동으로 구문이 정확한 Cedar 코드를 생성하고 검증한다.

헬스케어 사례를 통한 실무 적용: 환자가 자신의 기록만 조회할 수 있도록 하는 신원 기반 정책, 특정 시간대에만 예약을 허용하는 시간 제한 정책 등을 구현한다. 에이전트가 규칙을 '알아야' 할 필요 없이 게이트웨이에서 강제되므로 에이전트의 오작동이나 조작 시도에도 안전하다. 테스트 결과, 타인의 ID로 접근을 시도하거나 허용되지 않은 시간에 호출할 경우 게이트웨이 수준에서 즉각 차단됨이 확인됐다.

실무 Takeaway

- 에이전트 보안 로직을 애플리케이션 코드에서 분리하여 Bedrock AgentCore Policy로 관리하면 보안 팀의 독립적인 감사와 일관된 정책 적용이 가능하다.

- 신원 기반(Identity-based) 제어를 위해 Cedar 정책에서 principal.getTag와 context.input을 비교하여 환자가 타인의 데이터를 조회하는 것을 원천 차단할 수 있다.

- 위험도가 높은 도구 호출에 대해 forbid 규칙을 명시적으로 설정하면, LLM이 잘못된 판단을 내리더라도 시스템 수준에서 위험한 동작을 방지할 수 있다.

AI 분석 전체 내용 보기

AI 요약 · 북마크 · 개인 피드 설정 — 무료