핵심 요약

LLM을 이용한 악성 이메일 생성이 보편화되면서 AI 특유의 흔적을 이용한 탐지 기법이 주목받고 있다. 이론적으로는 AI와 인간의 텍스트 구분이 점차 불가능해지고 있지만, 현재 실무에서는 공격자들의 부주의로 인해 다양한 아티팩트가 노출된다. HTML 주석에 남은 프롬프트 기록, 오버엔지니어링된 코드 구조, 시각적 정렬 오류, 그리고 스크린샷 복제 과정에서의 하이라이트 태그 등이 주요 신호이다. 이러한 'Clanker IOC'는 현재 시점에서 위협 헌팅과 탐지 규칙 강화에 매우 효과적인 도구로 활용된다.

배경

HTML/CSS 기본 지식, 이메일 보안 및 피싱 탐지 개념, LLM 작동 원리에 대한 이해

대상 독자

이메일 보안 엔지니어 및 위협 헌팅 전문가

의미 / 영향

AI를 이용한 피싱 공격이 정교해지고 있지만, 공격자의 부주의로 남는 코드 레벨의 아티팩트는 여전히 강력한 탐지 신호가 된다. 이는 보안 담당자들이 단순한 텍스트 분석을 넘어 HTML 구조와 메타데이터를 정밀하게 분석해야 함을 시사한다.

섹션별 상세

Sadasivan 등의 연구(ICLR 2024)는 언어 모델이 발전함에 따라 인간과 AI 텍스트 분포 간의 '전체 변동 거리(Total Variation Distance)'가 줄어들어 근본적인 탐지가 불가능해질 것임을 수학적으로 증명했다.

Microsoft 위협 인텔리전스는 2025년 피싱 캠페인 분석을 통해 AI 생성 코드에서 발견되는 지나치게 설명적인 변수명, 반복적인 로직 블록, 불필요한 XML 선언 등 5가지 특징적 아티팩트를 식별했다.

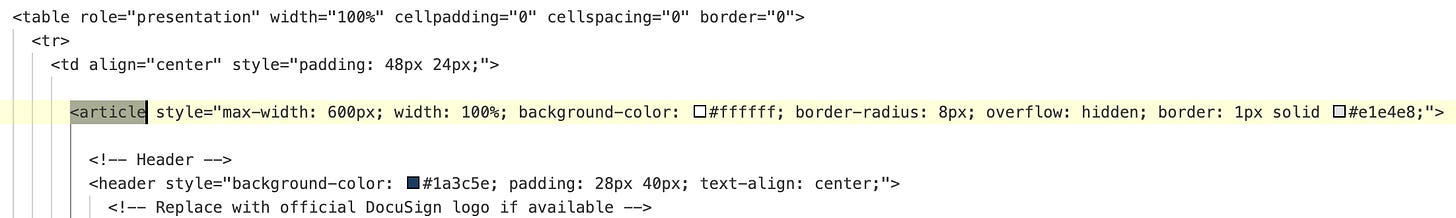

실제 공격 사례에서 "As requested"나 "keeping the exact same structure"와 같이 LLM과의 반복적인 프롬프트 수정 과정에서 생성된 HTML 주석이 소스 코드에 그대로 포함된 것이 확인됐다.

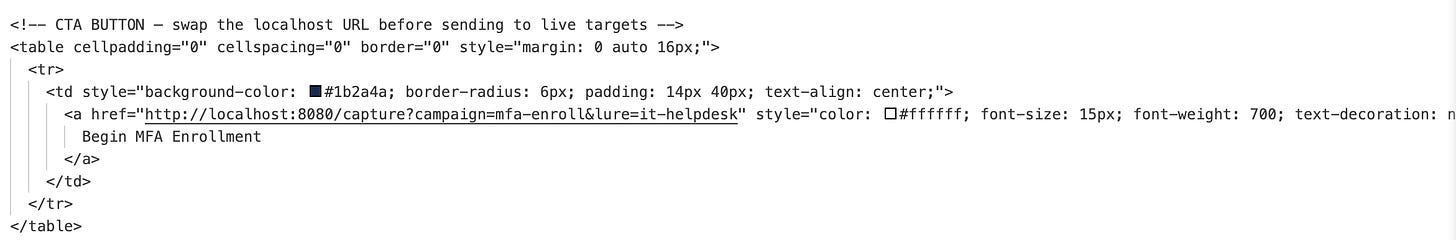

텍스트가 요소 밖으로 넘치거나 미세하게 정렬이 어긋나는 레이아웃 오류, 그리고 localhost나 플레이스홀더 텍스트를 교체하지 않은 채 발송하는 부주의가 탐지의 결정적 단서가 된다.

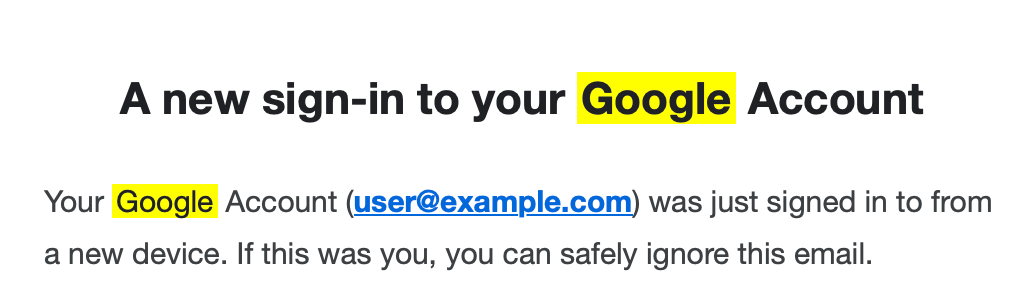

공격자가 검색 결과 스크린샷을 LLM에 입력하여 복제를 요청할 경우, 모델이 검색어 하이라이트용 노란색 배경 스타일 태그(background-color: #ffff00)까지 코드로 생성하는 독특한 패턴이 나타난다.

실무 Takeaway

- 이메일 보안 시스템에 "As requested"와 같은 AI 대화형 주석 패턴을 식별하는 정규표현식 규칙을 도입하여 자동화된 피싱 공격을 효과적으로 차단한다.

- 소스 코드 내에 localhost나 example.com과 같은 테스트용 도메인의 존재 여부를 실시간으로 모니터링하여 초기 단계의 피싱 메일을 선별한다.

- 웹 검색 하이라이트 스타일 태그(background-color: #ffff00)의 비정상적인 사용 여부를 분석하여 스크린샷 기반의 AI 생성 콘텐츠를 추적한다.

AI 분석 전체 내용 보기

AI 요약 · 북마크 · 개인 피드 설정 — 무료