핵심 요약

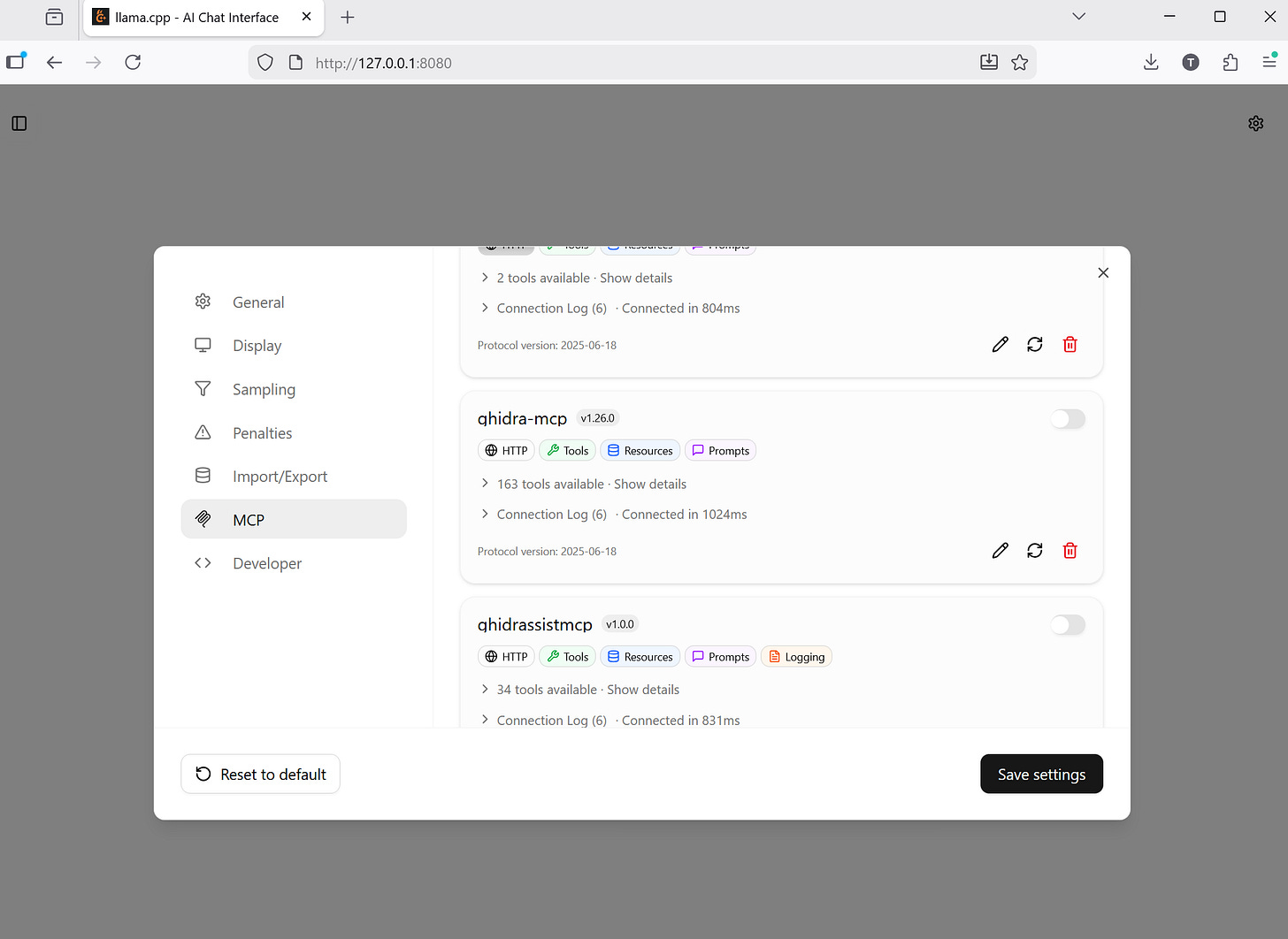

멀웨어 분석의 높은 진입장벽과 수동 작업의 번거로움을 해결하기 위해 LLM 에이전트를 활용한 자동화 분석 기법을 제안한다. Ghidra의 내부 데이터를 MCP(Model Context Protocol)를 통해 로컬 LLM인 Qwen 2.5에 노출시켜, 분석가가 수동으로 수행하던 정적 분석 과정을 자연어 대화형으로 대체한다. 실제 ValleyRAT 샘플을 분석한 결과, C2 서버 주소(38.148.242.188), 레지스트리 지속성 확보, 안티 디버깅 기법 등을 단 몇 분 만에 정확히 식별해냈다. 이는 숙련된 분석가의 수 시간을 단 몇 센트의 비용과 수분 내의 시간으로 단축할 수 있음을 시사한다.

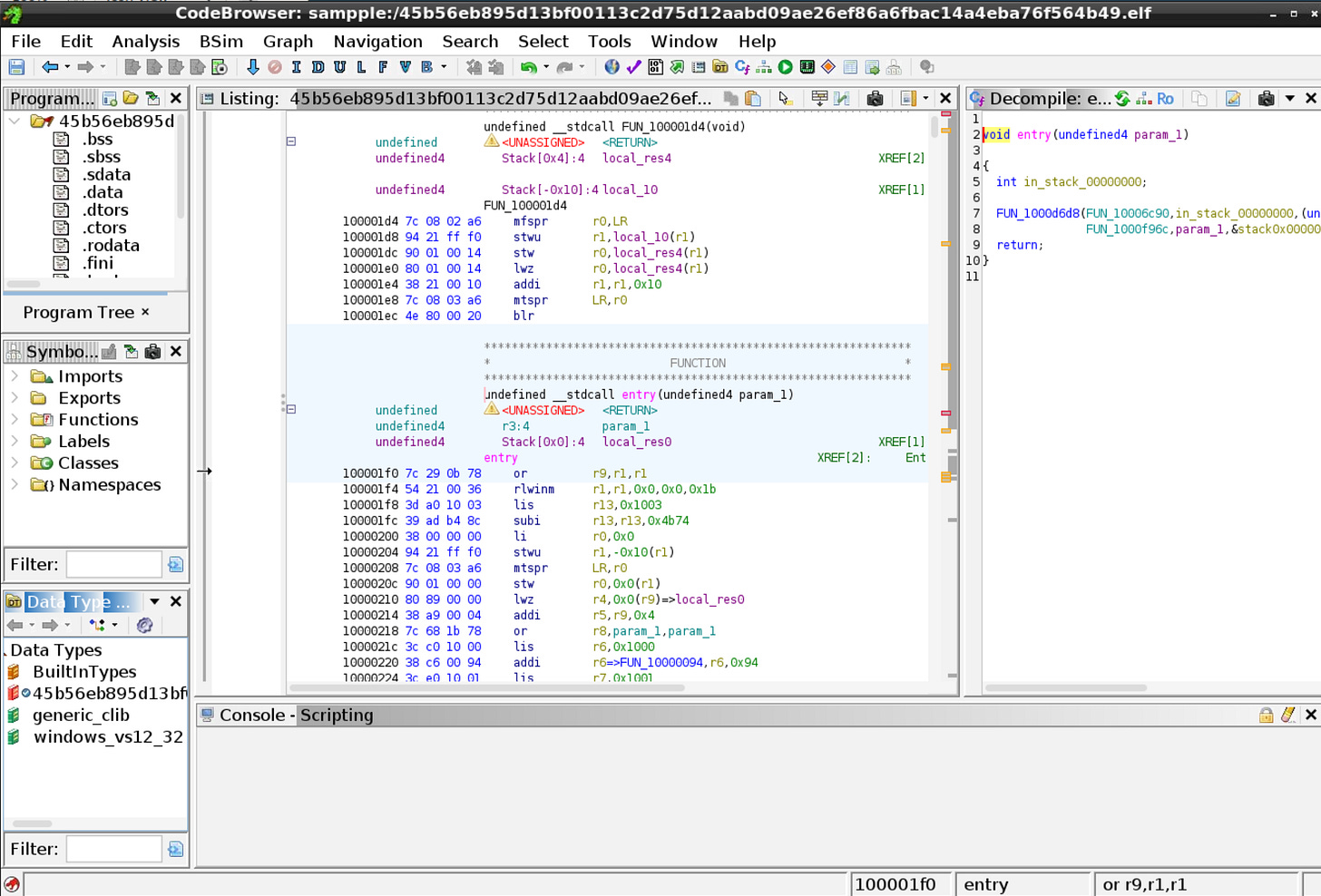

배경

Ghidra 기본 사용법, MCP(Model Context Protocol) 개념, 로컬 LLM 구동 환경 (llama.cpp 등)

대상 독자

보안 분석가, 리버스 엔지니어, LLM 에이전트 개발자

의미 / 영향

리버스 엔지니어링의 진입 장벽을 낮추고 보안 관제 자동화의 가능성을 보여준다. 특히 로컬 LLM을 활용함으로써 민감한 바이너리 샘플을 외부 클라우드에 노출하지 않고도 고도화된 분석이 가능해진다.

섹션별 상세

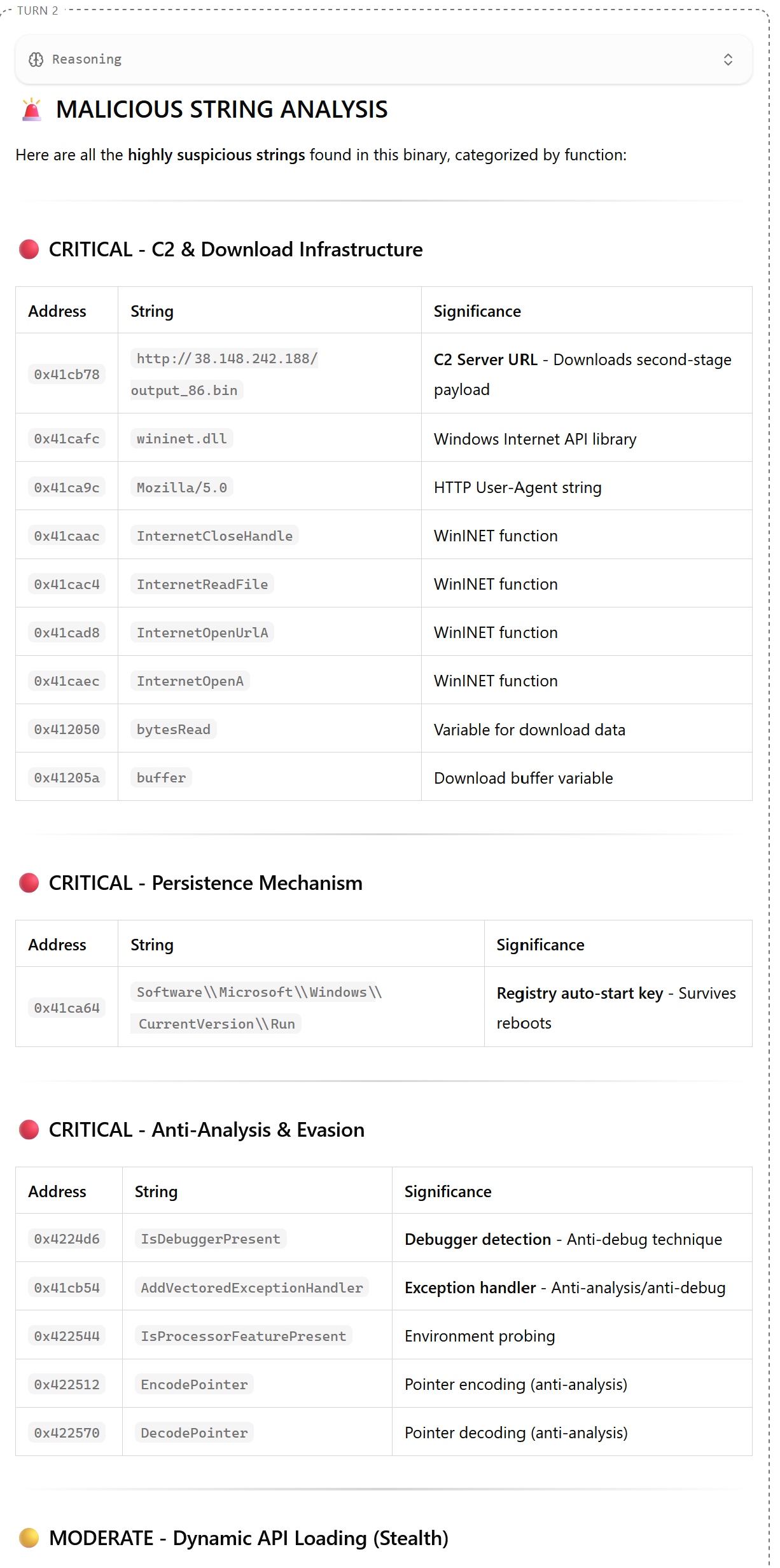

Summary: This appears to be a MALICIOUS executable (likely a trojan/downloader)

Key Technical Details:

File Size: 142KB (142,180 bytes)

Architecture: 32-bit Windows executable (x86)

🚨 Malicious Indicators Found:

Persistence Mechanism:

String: "Software\\Microsoft\\Windows\\CurrentVersion\\Run" - Registry key for auto-start on Windows boot

Network C2 Communication:

String: "http://38.148.242.188/output_86.bin" - Downloads a second-stage payload from a remote server

Anti-Analysis Techniques:

IsDebuggerPresent - Detects if running under a debugger

Mutex for Single Instance:

String: "MyUniqueMutexName" with CreateMutexA - Ensures only one instance runsLLM 에이전트가 Ghidra를 통해 바이너리를 분석한 후 도출한 핵심 악성 지표 요약 결과

실무 Takeaway

- Ghidra와 MCP를 결합하면 멀웨어의 정적 분석 과정을 대화형 인터페이스로 전환하여 분석 시간을 획기적으로 단축할 수 있다.

- 로컬 LLM(Qwen 2.5 등)만으로도 상용 서비스인 VirusTotal AI와 대등한 수준의 멀웨어 행위 분석 및 IOC 추출이 가능하다.

- 멀웨어 분석 시 LLM 에이전트의 루프 횟수를 충분히 확보하면 복잡한 함수 호출 흐름도 자동으로 추적할 수 있다.

언급된 리소스

AI 요약 · 북마크 · 개인 피드 설정 — 무료

출처 · 인용 안내

인용 시 "요약 출처: AI Trends (aitrends.kr)"를 표기하고, 사실 확인은 원문 보기 기준으로 진행해 주세요. 자세한 기준은 운영 정책을 참고해 주세요.