핵심 요약

AI 에이전트가 코딩 속도를 가속화하면서 보안 검토가 새로운 개발 병목 현상으로 부상했다. Snyk은 이를 해결하기 위해 보안을 단순한 체크리스트가 아닌 개발 흐름의 일부로 통합하는 5가지 DX 원칙을 수립했다. 개발자가 사용하는 IDE와 PR 환경에 보안 도구를 직접 배치하고, 전문 용어 대신 코드 맥락에 맞는 자연어로 취약점을 설명하여 즉각적인 이해를 돕는다. 특히 SQL Injection 사례에서 보듯 탐지를 넘어 AI가 생성한 수정 코드와 그 이유를 함께 제공함으로써 개발자의 신뢰를 구축하고 보안 조치를 기본 작업 경로로 만든다. 이러한 접근은 AI 생성 코드의 안전성을 실무 수준에서 확보하고 개발 생산성을 유지하는 기반이 된다.

배경

소프트웨어 개발 생명주기(SDLC) 및 PR(Pull Request) 워크플로에 대한 이해, SQL Injection 등 기본적인 웹 보안 취약점 개념, IDE 플러그인 및 CI/CD 통합 도구 사용 경험

대상 독자

AI 코딩 도구를 사용하며 보안 워크플로를 최적화하려는 소프트웨어 개발자 및 보안 엔지니어

의미 / 영향

이 원칙들은 AI 에이전트가 코드를 대량으로 생성하는 환경에서 보안이 병목이 되지 않도록 하는 실무 가이드를 제공합니다. 특히 보안을 개발자 경험(DX)의 문제로 재정의함으로써, 기술적 탐지 성능만큼이나 개발자 워크플로와의 밀착도가 보안 도구의 성패를 결정짓는 핵심 요소임을 시사합니다.

섹션별 상세

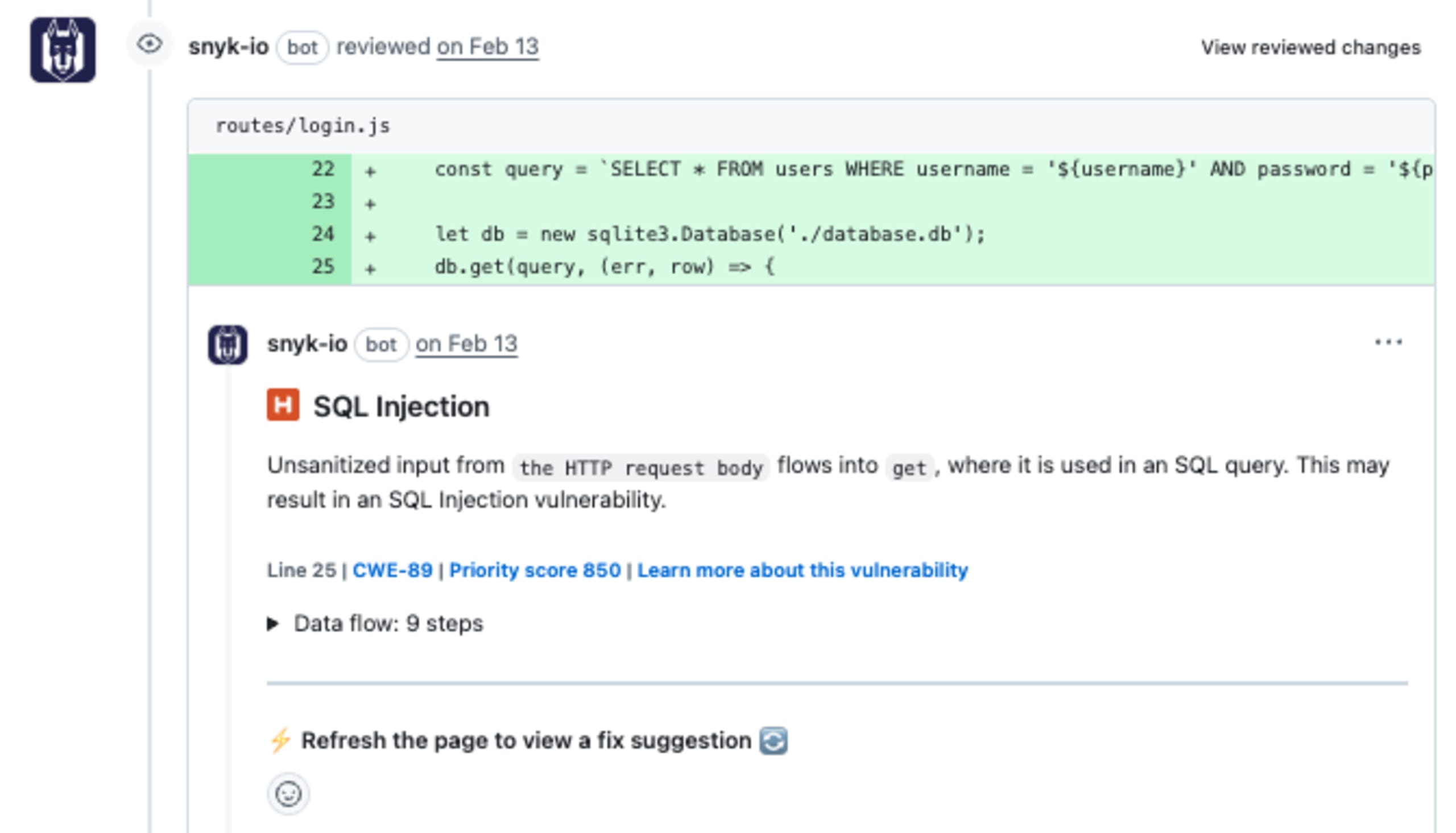

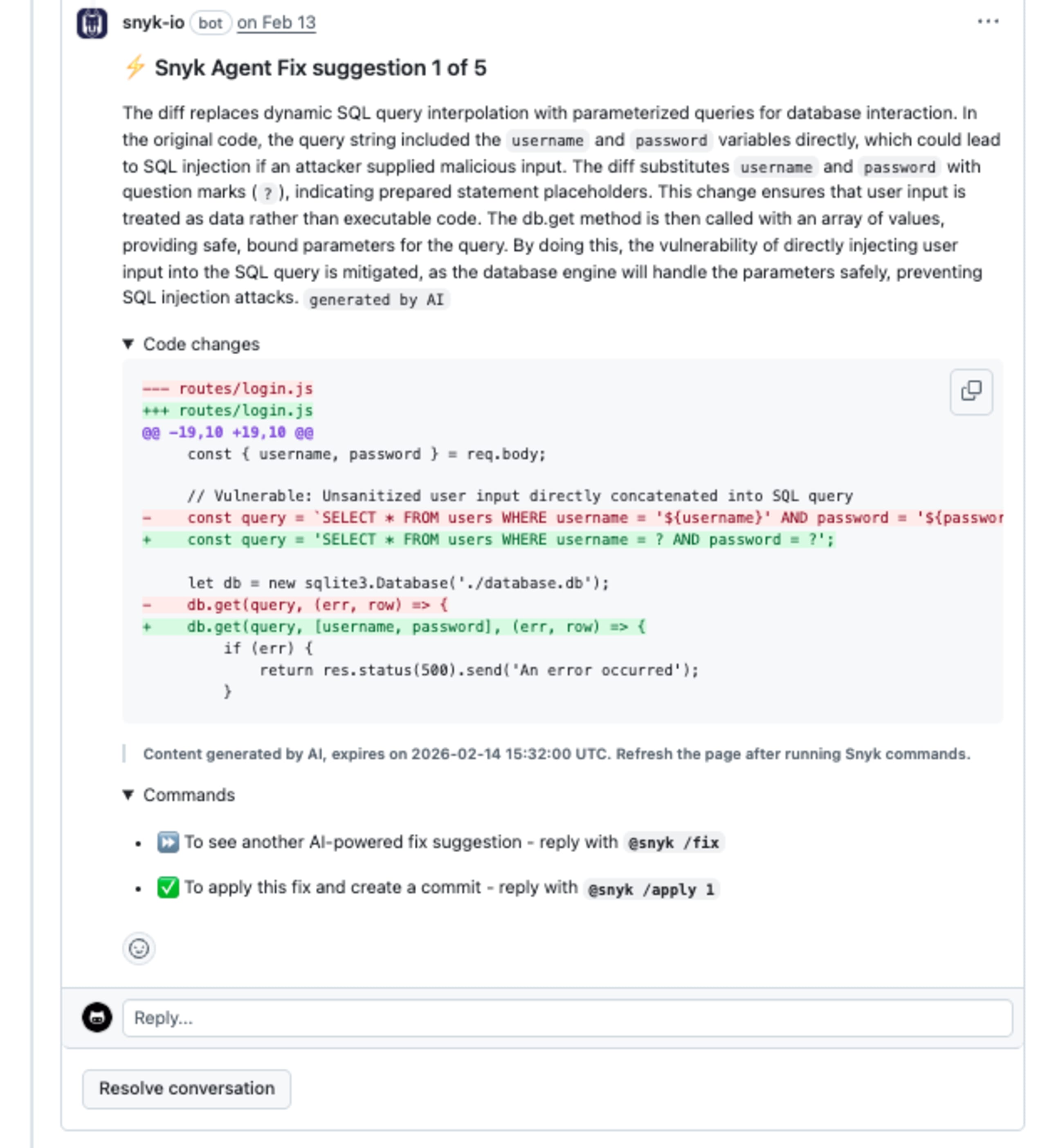

// Vulnerable: Unsanitized user input directly concatenated into SQL query

- const query = `SELECT * FROM users WHERE username = '${username}' AND password = '${password}'`;

+ const query = 'SELECT * FROM users WHERE username = ? AND password = ?';

let db = new sqlite3.Database('./database.db');

- db.get(query, (err, row) => {

+ db.get(query, [username, password], (err, row) => {

if (err) {

return res.status(500).send('An error occurred');

}

});SQL Injection 취약점이 있는 동적 문자열 쿼리를 안전한 파라미터화 쿼리로 교체하는 AI 수정 제안 예시

실무 Takeaway

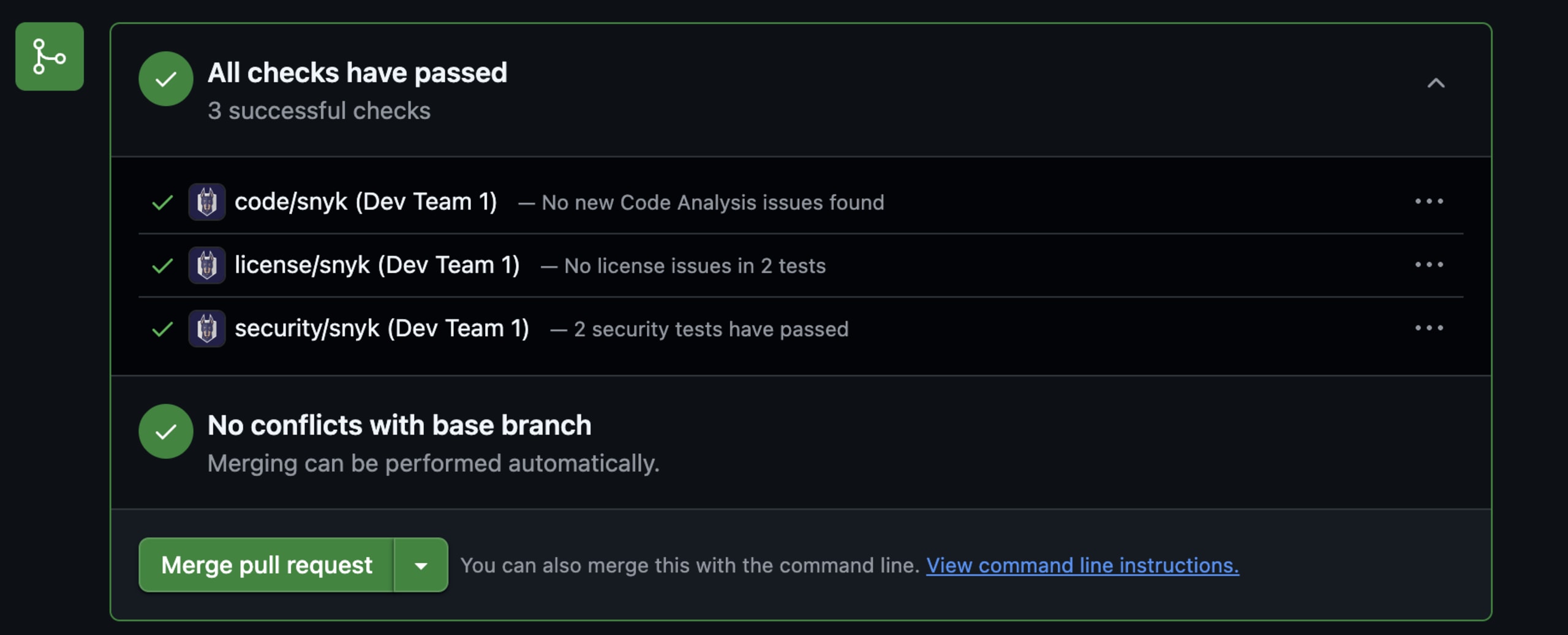

- 보안 도구 도입 시 별도 대시보드 사용을 강요하기보다 IDE나 PR 워크플로에 직접 통합해야 개발자의 실제 사용률과 조치율을 높일 수 있다.

- 취약점 리포트 작성 시 보안 등급 수치보다 해당 코드가 왜 위험한지 개발자 언어로 설명하고 AI 기반 수정 코드(Diff)를 함께 제공하여 즉각적인 조치를 유도해야 한다.

- AI가 생성한 수정 제안에 대해 '왜 이 코드가 안전한지'에 대한 논리적 근거를 자연어로 병행 제공함으로써 개발자의 도구 신뢰도를 확보하고 보안 교육 효과를 동시에 거둘 수 있다.

언급된 리소스

AI 요약 · 북마크 · 개인 피드 설정 — 무료

출처 · 인용 안내

인용 시 "요약 출처: AI Trends (aitrends.kr)"를 표기하고, 사실 확인은 원문 보기 기준으로 진행해 주세요. 자세한 기준은 운영 정책을 참고해 주세요.