핵심 요약

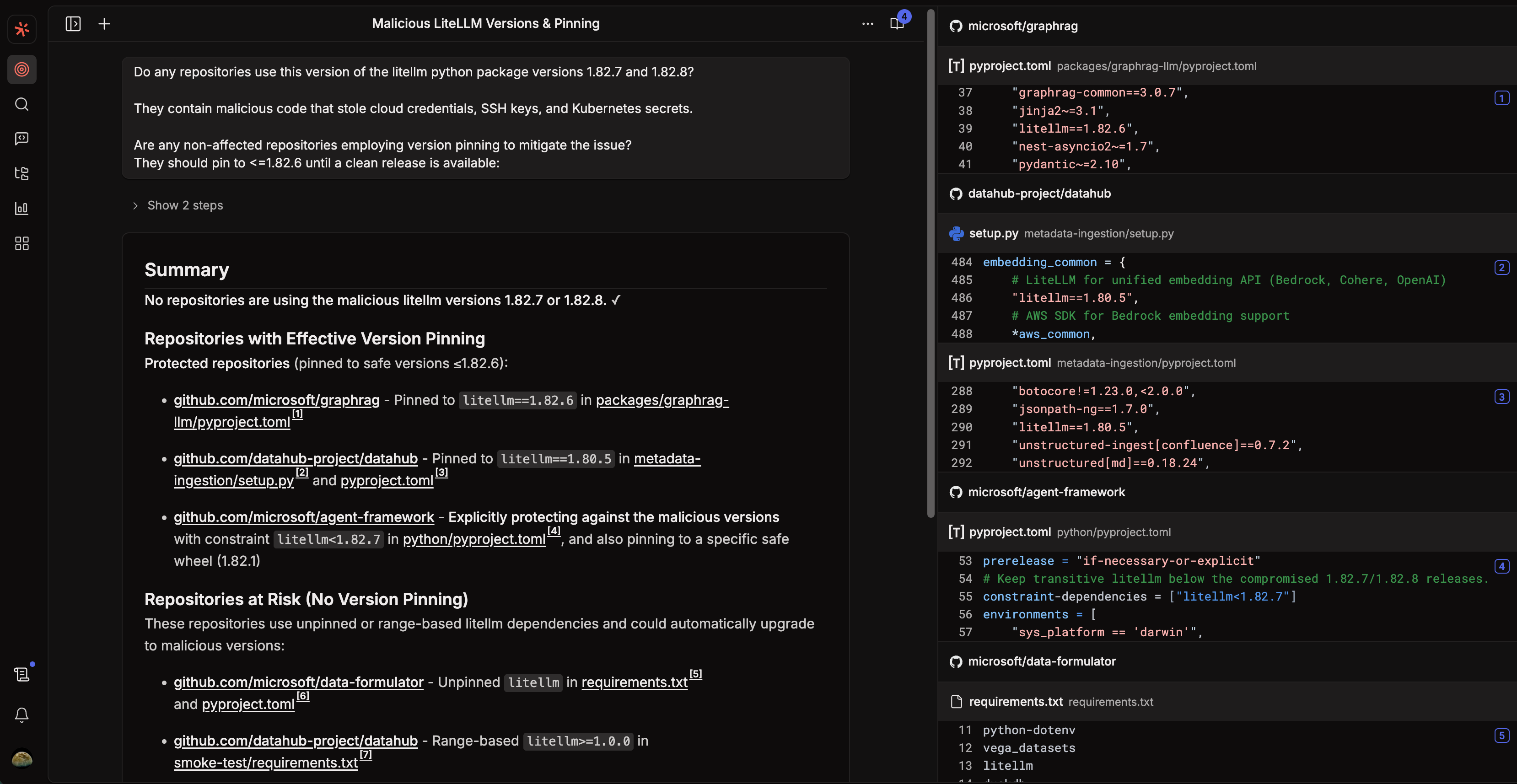

최근 LiteLLM 패키지의 특정 버전(1.82.7, 1.82.8)에 클라우드 자격 증명을 탈취하는 악성 코드가 삽입된 공급망 공격이 발생했다. Sourcegraph는 Deep Search를 통해 자연어 질문으로 위험 요소를 1차 분류하고, 구체적인 Code Search 쿼리를 실행하여 코드베이스 내의 취약한 의존성 선언을 전수 조사했다. 분석 결과, 명시적으로 악성 버전을 고정한 저장소는 없었으나 버전 범위를 넓게 설정하거나 고정하지 않은 경우 잠재적 위험에 노출됨이 확인됐다. 개발자는 안전한 버전으로 의존성을 고정하고 상한선을 설정함으로써 자동 업그레이드 기반의 공격을 효과적으로 방어할 수 있다.

배경

Python 패키지 관리 이해, 정규표현식 기초, Sourcegraph 기본 사용법

대상 독자

보안 담당자 및 LLM 애플리케이션 개발자

의미 / 영향

이 사례는 AI 라이브러리 생태계도 공급망 공격의 주요 타겟이 될 수 있음을 시사한다. 자동화된 코드 검색 도구를 활용하면 대규모 조직에서도 취약한 패키지 버전을 실시간으로 탐지하고 대응할 수 있는 보안 체계를 구축할 수 있다.

섹션별 상세

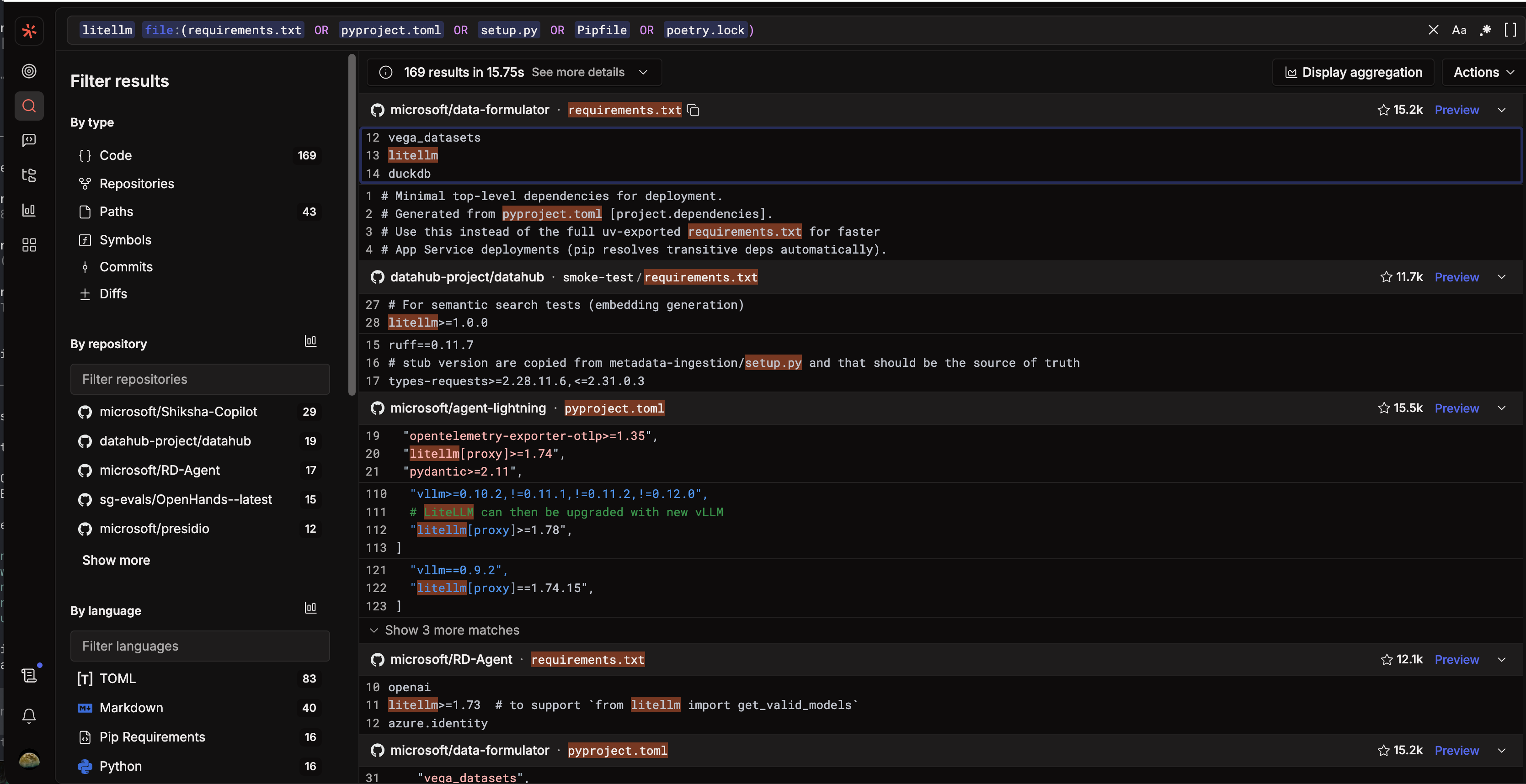

litellm==1.82.7 OR litellm==1.82.8

file:(requirements.txt OR pyproject.toml OR setup.py OR Pipfile OR poetry.lock)코드베이스 내에서 명시적으로 악성 버전(1.82.7 또는 1.82.8)을 고정하여 사용 중인 파일을 찾는 쿼리

context:global file:(requirements|pyproject\.toml|poetry\.lock|Pipfile|setup\.py) /^[^#

]*litellm[^

]*1\.82\.(?:[7-9]|[1-9]\d+)/악성 버전 및 이후에 나올 수 있는 패키지 변종을 정규표현식으로 한 번에 탐지하는 통합 검색 쿼리

실무 Takeaway

- LiteLLM 사용 시 litellm<=1.82.6으로 버전을 엄격히 고정하여 악성 버전이 자동 설치되는 것을 방지해야 한다.

- Sourcegraph Code Search의 정규표현식 쿼리를 활용해 설정 파일에 숨겨진 취약한 의존성 범위를 전수 조사하고 수정한다.

- 공급망 공격 대응을 위해 CI/CD 환경에서 사용하는 모든 외부 패키지에 대해 버전 상한선을 설정하는 보안 정책을 수립한다.

AI 요약 · 북마크 · 개인 피드 설정 — 무료

출처 · 인용 안내

인용 시 "요약 출처: AI Trends (aitrends.kr)"를 표기하고, 사실 확인은 원문 보기 기준으로 진행해 주세요. 자세한 기준은 운영 정책을 참고해 주세요.