핵심 요약

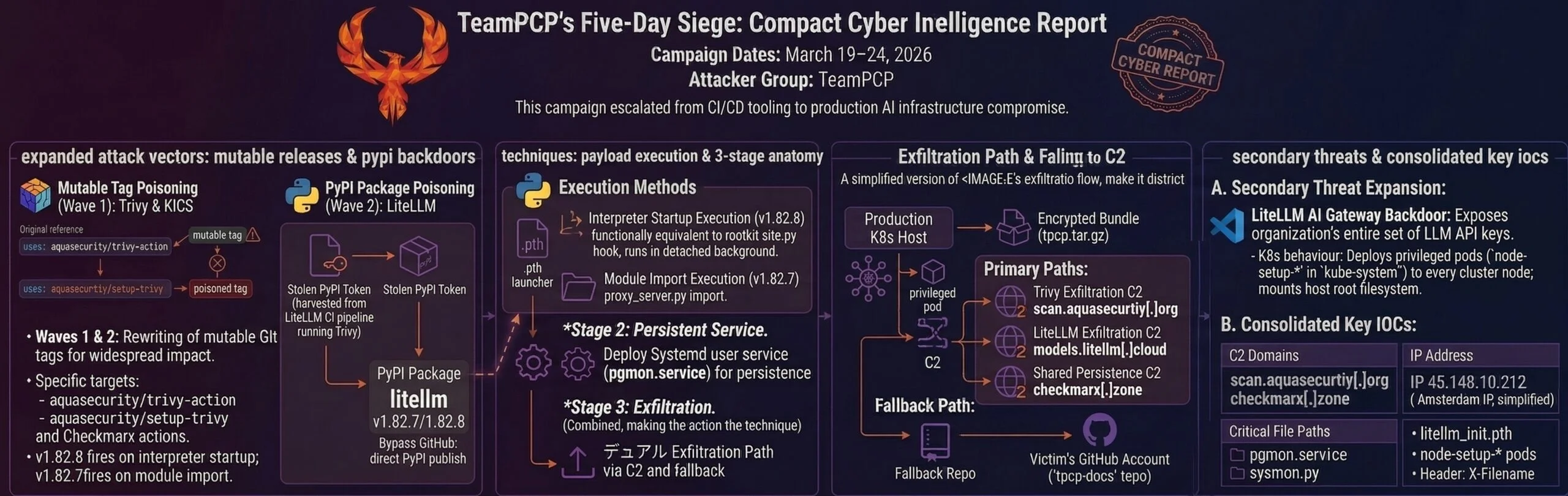

최근 사이버 보안 환경에서는 법적 대응의 성과와 지능화된 공급망 공격이 동시에 나타나고 있다. 미국 법무부는 RedLine 및 BitPaymer 랜섬웨어 관련자들을 검거 및 인도하며 강력한 처벌 의지를 보였다. 반면, FAUX#ELEVATE 캠페인은 정교한 VBScript와 가짜 오류 메시지를 활용해 프랑스 기업 시스템을 침해하고 있으며, TeamPCP 그룹은 Trivy와 LiteLLM 같은 핵심 개발 도구를 오염시켜 전 세계적인 자격 증명 탈취를 감행했다. 특히 LiteLLM v1.82.7/8 버전에 심어진 백도어는 AI 인프라의 보안 취약성을 여실히 드러내며 철저한 공급망 관리의 시급성을 시사한다.

배경

공급망 공격(Supply Chain Attack)의 기본 개념, CI/CD 파이프라인 및 클라우드 자격 증명 관리 지식, EDR 및 행동 기반 탐지 기술에 대한 이해

대상 독자

기업 보안 담당자, 클라우드 인프라 엔지니어 및 AI/ML 개발자

의미 / 영향

이번 사례는 AI 개발 생태계가 사이버 공격의 주요 타겟으로 부상했음을 보여준다. 특히 LiteLLM과 같은 인기 라이브러리의 침해는 이를 사용하는 수많은 AI 서비스의 자격 증명 유출로 이어질 수 있어, 오픈소스 공급망 보안이 AI 모델 성능만큼이나 중요한 요소가 되었다.

섹션별 상세

실무 Takeaway

- LiteLLM 등 오픈소스 라이브러리 도입 시 특정 버전의 무결성을 검증하고 CI/CD 파이프라인에서 사용하는 비밀 정보를 정기적으로 순환시켜야 한다.

- 정상적인 클라우드 서비스를 악용하는 'Living-off-the-land' 공격에 대응하기 위해 단순 파일 검사를 넘어 행동 기반 탐지 기능이 강화된 EDR 솔루션을 운용해야 한다.

- 피싱 공격의 수단으로 활용되는 매크로나 스크립트 실행을 엔드포인트 수준에서 제한하고 비정상적인 아웃바운드 트래픽에 대한 모니터링을 강화해야 한다.

AI 요약 · 북마크 · 개인 피드 설정 — 무료

출처 · 인용 안내

인용 시 "요약 출처: AI Trends (aitrends.kr)"를 표기하고, 사실 확인은 원문 보기 기준으로 진행해 주세요. 자세한 기준은 운영 정책을 참고해 주세요.