핵심 요약

최근 사이버 보안 분야에서 국가 배후 해커의 활동과 내부자 위협이 심화되며 국가 안보와 기업 자산이 위협받고 있다. 스페인 당국은 정부 기관을 공격한 해커 그룹을 검거했으며, 미국에서는 국방 기밀을 러시아에 판매한 내부자가 처벌받았고 이란 그룹은 AI 보조 악성코드를 유포 중이다. 특히 Cisco SD-WAN의 치명적인 제로데이 취약점이 실제 공격에 악용되고 있어 즉각적인 패치와 보안 강화가 시급한 상황이다.

배경

네트워크 보안 기초, 악성코드 분석 기본 지식

대상 독자

사이버 보안 전문가 및 IT 인프라 관리자

의미 / 영향

AI가 악성코드 개발에 본격적으로 활용되기 시작하면서 공격의 정교함과 속도가 향상되고 있으며, 이는 기존 보안 방어 체계에 새로운 도전을 제기한다.

섹션별 상세

스페인 민간 경비대는 정부 및 공공 기관을 대상으로 DDoS 공격을 수행한 'Anonymous Fénix' 해커 그룹 멤버 4명을 체포했다. 이들은 2024년 발렌시아 홍수 이후 정부의 대응을 비난하며 공격을 강화했으며, X와 텔레그램을 통해 반정부 선동 및 자원봉사자 모집을 진행했다. 법원은 수사 과정에서 해당 그룹의 소셜 미디어 계정과 메시징 채널을 모두 폐쇄 조치했다.

미국 국방 계약업체 L3Harris Technologies의 전직 임원 피터 윌리엄스는 제로데이 익스플로잇 구성 요소를 러시아 사이버 무기 중개인에게 판매한 혐의로 7년 이상의 징역형을 선고받았다. 그는 2022년부터 2025년 사이 암호화된 전송 방식을 통해 미국 및 동맹국 정보 기관용으로 개발된 도구들을 유출하고 수백만 달러 상당의 암호화폐를 챙겼다. 미 재무부는 이와 관련하여 중개 업체인 'Operation Zero'와 그 소유주에게 제재를 부과했다.

이란 연계 위협 그룹인 MuddyWater는 중동 및 북아프리카 지역을 대상으로 'Operation Olalampo'라는 새로운 캠페인을 전개하고 있다. 이들은 피싱 이메일을 통해 GhostFetch, HTTP_VIP, GhostBackDoor 등 새로운 악성코드 변종을 유포하며, 특히 Rust 기반 백도어인 CHAR 개발에 생성형 AI 도구를 실험적으로 사용한 정황이 포착됐다. 공격자들은 텔레그램 봇을 명령 및 제어(C2) 채널로 활용하여 데이터 탈취와 추가 악성코드 실행을 시도하며, 이는 AI가 악성코드 제작 속도를 높이는 데 기여하고 있음을 시사한다.

Cisco는 Catalyst SD-WAN 플랫폼에서 인증 우회가 가능한 치명적인 제로데이 취약점(CVE-2026-20127)이 실제 공격에 악용되고 있다고 경고했다. 공격자는 조작된 요청을 통해 컨트롤러를 장악하고 네트워크에 악성 피어를 삽입하여 트래픽 경로를 조작하거나 내부망으로 침투할 수 있다. Cisco Talos는 이 공격이 2023년부터 활동해온 정교한 위협 행위자의 소행이며, 국가 주요 인프라 운영자를 표적으로 삼고 있다고 분석했다.

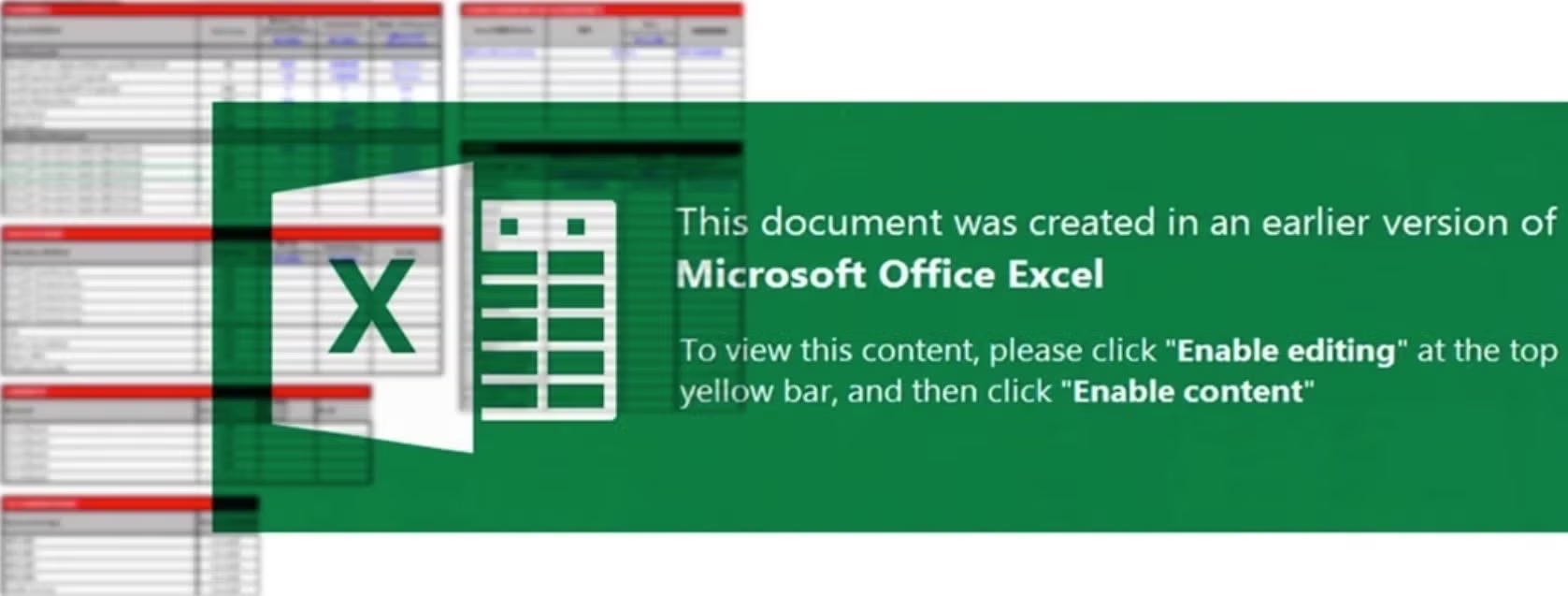

이미지 분석

MuddyWater 그룹이 피싱 공격 시 사용하는 엑셀 파일의 모습을 보여주며, 사용자가 '콘텐츠 사용'을 클릭하도록 유도하여 악성코드를 실행시키는 수법을 설명한다.

매크로 활성화 전의 악성 Microsoft Excel 파일 화면.

이번 제로데이 취약점의 대상이 되는 Cisco의 주요 네트워크 장비 외관을 보여주며, 국가 인프라에 사용되는 장비의 중요성을 시각적으로 전달한다.

Cisco Catalyst SD-WAN 하드웨어 장비.

실무 Takeaway

- 생성형 AI 도구가 악성코드 개발 속도를 가속화하는 데 사용되기 시작했으므로 AI 기반 보안 탐지 및 대응 체계 강화가 필요하다.

- Cisco SD-WAN 사용 기관은 긴급 지침에 따라 장치 인벤토리를 점검하고 CVE-2026-20127 취약점에 대한 패치를 즉시 적용해야 한다.

- 내부자에 의한 기밀 유출 방지를 위해 암호화된 데이터 전송 및 외부 저장 장치 사용에 대한 모니터링과 통제를 강화해야 한다.

AI 분석 전체 내용 보기

AI 요약 · 북마크 · 개인 피드 설정 — 무료