핵심 요약

Kubernetes의 RBAC는 API 계층의 권한만 제어할 뿐, 공유 API 서버와 노드 수준의 노출 및 네트워크 도달 가능성이라는 아키텍처적 보안 허점을 해결하지 못합니다. 특히 민감한 모델 가중치와 데이터를 다루는 AI 워크로드는 클러스터 범위의 권한이 필요한 경우가 많아 테넌트 간 격리가 더욱 중요합니다. 이를 해결하기 위해 부모 클러스터 내에 독립적인 API 서버를 가진 자식 클러스터를 실행하는 'Kubernetes-in-Kubernetes(k3k)' 방식이 제안됩니다. ClearML과 SUSE k3k의 통합은 이러한 가상 클러스터의 프로비저닝과 GPU 자원 할당을 자동화하여 보안성과 운영 효율성을 동시에 확보합니다.

배경

Kubernetes RBAC 및 네임스페이스 개념, GPU 가속기 및 컨테이너 런타임에 대한 이해, 기본적인 네트워크 보안 정책 지식

대상 독자

엔터프라이즈 환경에서 다중 테넌트 GPU 클러스터를 운영하는 MLOps 및 플랫폼 엔지니어

의미 / 영향

이 아키텍처는 보안 규제가 엄격한 금융이나 의료 분야에서 AI 인프라를 효율적으로 운영할 수 있는 실질적인 해법을 제시합니다. 개별 클러스터 구축에 따른 GPU 자원 낭비를 줄이면서도 가상화를 통해 클라우드 네이티브 보안 수준을 한 단계 높일 수 있습니다.

섹션별 상세

실무 Takeaway

- 데이터 거버넌스 요구사항이 다른 여러 AI 팀이 클러스터를 공유할 경우, RBAC 강화에만 의존하지 말고 k3k와 같은 가상 클러스터 기술 도입을 검토해야 한다.

- 보안 강화를 위해 모든 네임스페이스에 NetworkPolicy를 적용하여 기본적으로 모든 통신을 차단(Default-deny)하고 필요한 경로만 명시적으로 허용해야 한다.

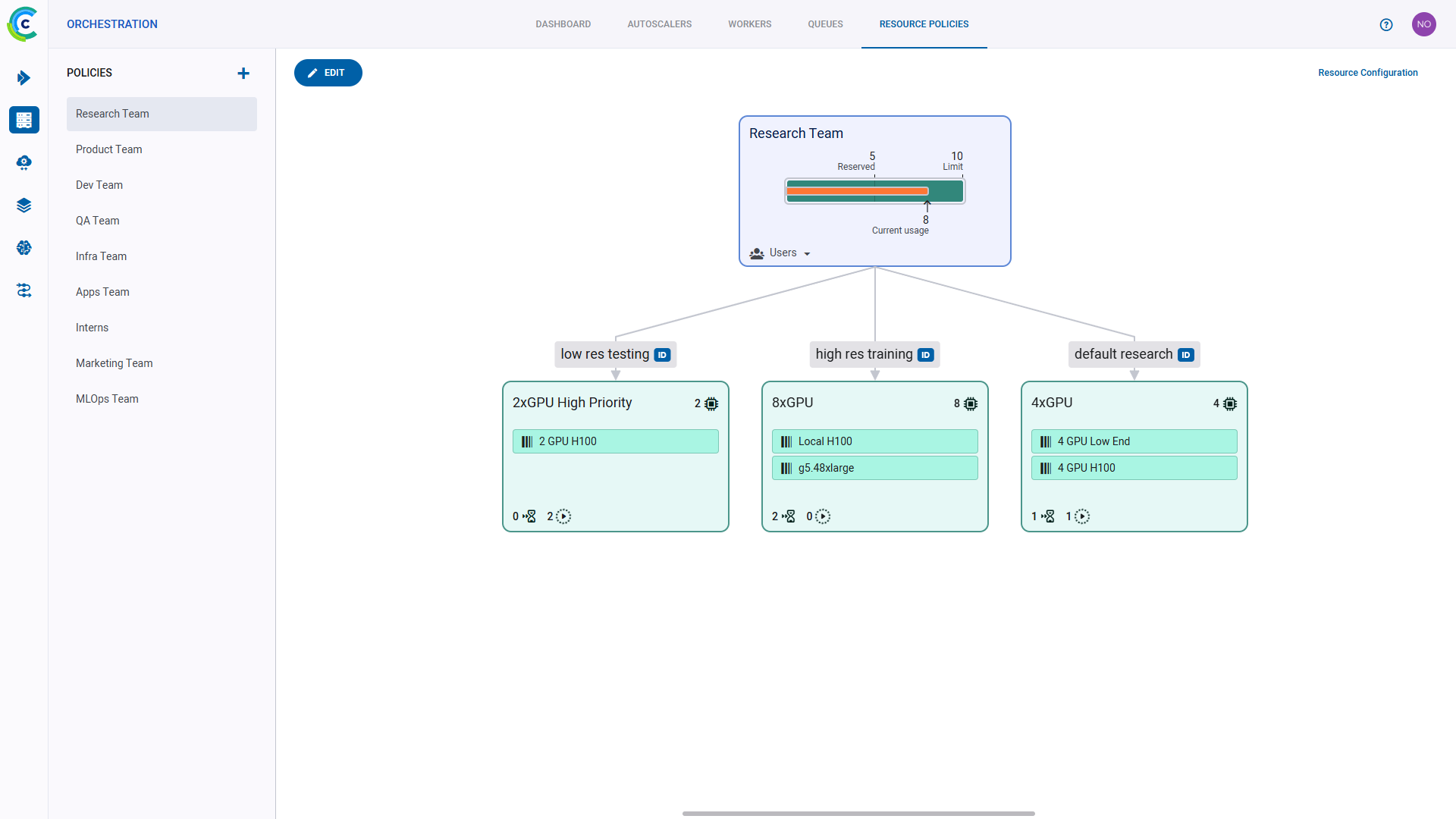

- GPU 자원의 파편화를 막으면서도 격리를 유지하려면 ClearML Resource Policies를 통해 호스트 수준에서 자원 쿼터를 강제하는 중앙 집중식 관리 체계를 구축해야 한다.

언급된 리소스

AI 요약 · 북마크 · 개인 피드 설정 — 무료

출처 · 인용 안내

인용 시 "요약 출처: AI Trends (aitrends.kr)"를 표기하고, 사실 확인은 원문 보기 기준으로 진행해 주세요. 자세한 기준은 운영 정책을 참고해 주세요.