핵심 요약

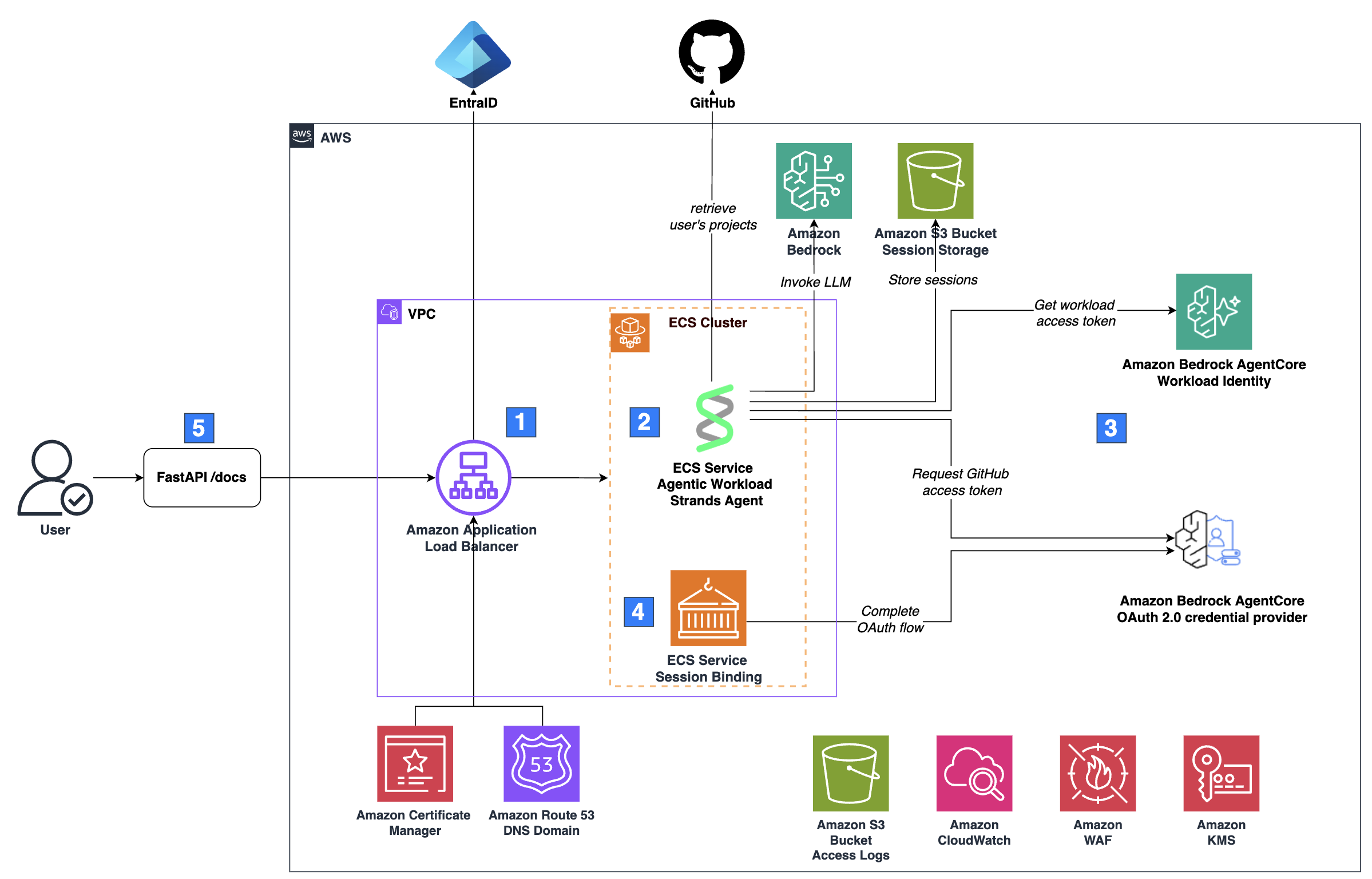

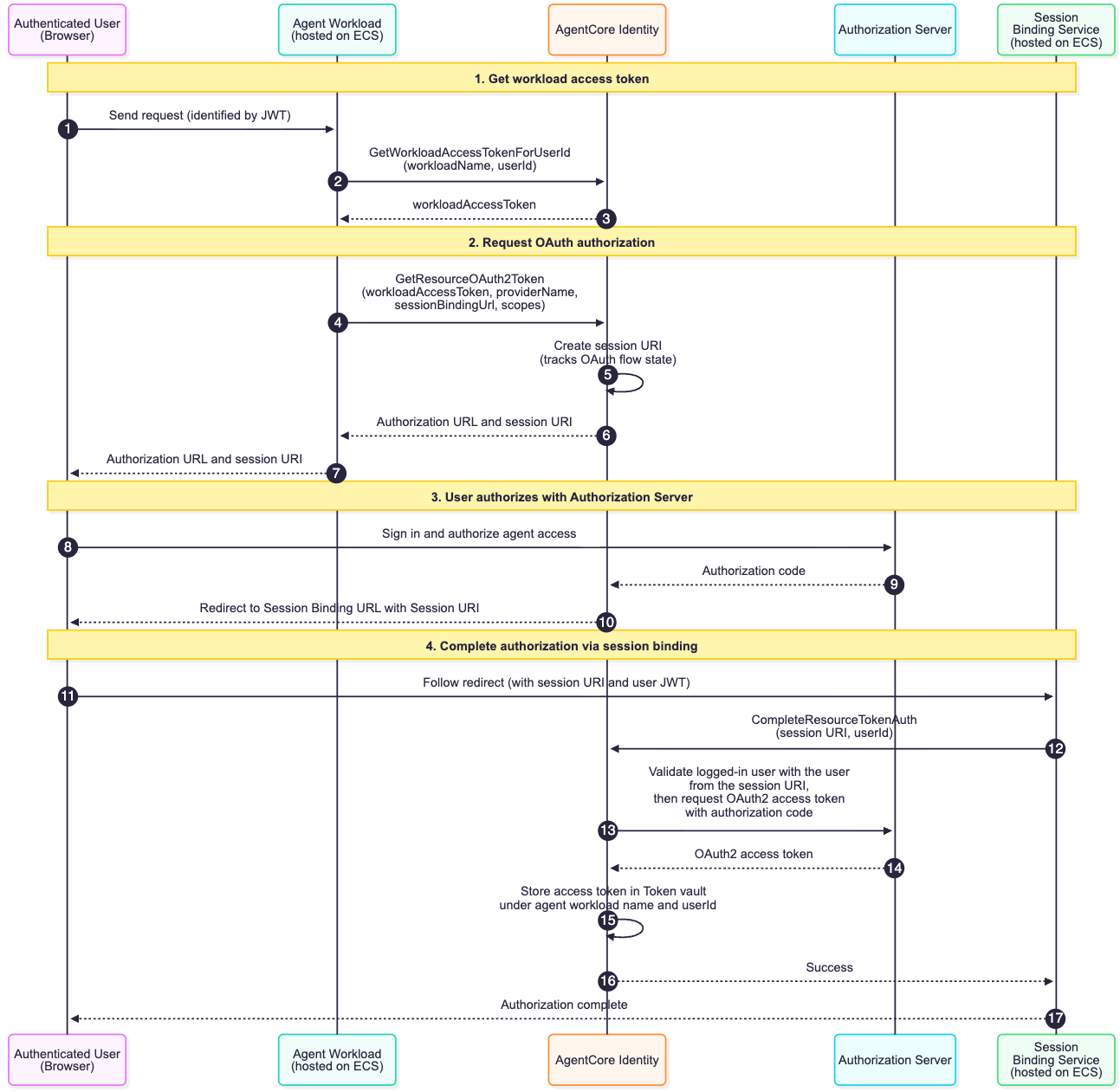

프로덕션 환경의 AI 에이전트가 외부 서비스에 접근할 때 보안을 강화하기 위해 Amazon Bedrock AgentCore Identity를 활용하는 아키텍처를 제안합니다. Amazon ECS 상에서 실행되는 에이전트 워크로드와 세션 바인딩 서비스를 분리하여 독립적인 확장성과 보안성을 확보합니다. OAuth 2.0의 Authorization Code Grant 흐름을 구현하여 사용자 동의 기반의 최소 권한 액세스를 보장하며, ALB와 OIDC를 연계한 신원 검증 프로세스를 포함합니다. 이 방식은 CSRF 및 브라우저 스와핑 공격을 방지하고 에이전트가 사용자 대신 안전하게 행동할 수 있는 신뢰 체인을 구축합니다.

배경

AWS ECS 및 ALB에 대한 기본 지식, OAuth 2.0 및 OIDC 프로토콜의 작동 원리 이해, Python 및 FastAPI 프레임워크 사용 경험

대상 독자

AWS 환경에서 보안이 중요한 기업용 AI 에이전트를 구축하려는 클라우드 아키텍트 및 백엔드 개발자

의미 / 영향

이 아키텍처는 AI 에이전트가 단순한 챗봇을 넘어 실제 사용자의 권한을 가지고 외부 업무 시스템(Jira, Salesforce 등)과 상호작용할 때 필수적인 보안 표준을 제시합니다. 특히 엔터프라이즈 환경에서 요구되는 엄격한 신원 확인과 감사 추적 기능을 클라우드 네이티브 서비스로 구현할 수 있음을 보여줍니다.

섹션별 상세

agentcore = boto3.client("bedrock-agentcore", region_name=settings.identity_aws_region)

response = agentcore.get_workload_access_token_for_user_id(

workloadName=settings.workload_identity_name,

userId=user_id

)

workload_access_token = response["workloadAccessToken"]사용자 ID를 기반으로 AgentCore Identity에서 워크로드 액세스 토큰을 획득하는 코드

@requires_access_token(

provider_name=self.config.provider_name,

scopes=scopes,

auth_flow="USER_FEDERATION",

workload_access_token=self.config.workload_access_token,

session_binding_url=self.config.session_binding_url,

on_auth_url=self._on_auth_url,

region=self.config.aws_region,

)

async def make_request(*, access_token: str) -> Any:

async with httpx.AsyncClient() as client:

response = await client.get(

f"{self.config.github_api_base}{endpoint}",

headers={"Authorization": f"Bearer {access_token}"}

)데코레이터를 사용하여 외부 API 호출 시 필요한 OAuth 액세스 토큰을 자동으로 주입받는 예시

실무 Takeaway

- 에이전트 워크로드와 세션 바인딩 서비스를 분리하여 설계하면 보안 공격 표면을 줄이고 각 구성 요소를 독립적으로 확장할 수 있다.

- ALB OIDC 흐름과 AgentCore Identity를 연동할 때 GetWorkloadAccessTokenForUserId API를 사용하면 JWT 서명 검증 호환성 문제를 해결할 수 있다.

- 에이전트 도구 클래스에서 Pydantic 모델을 반환 타입으로 사용하면 LLM이 도구의 출력 구조를 더 정확하게 이해하고 활용할 수 있다.

언급된 리소스

AI 요약 · 북마크 · 개인 피드 설정 — 무료

출처 · 인용 안내

인용 시 "요약 출처: AI Trends (aitrends.kr)"를 표기하고, 사실 확인은 원문 보기 기준으로 진행해 주세요. 자세한 기준은 운영 정책을 참고해 주세요.