핵심 요약

AI 에이전트가 코드를 직접 생성하고 실행하는 '코딩 에이전트' 패턴이 확산되면서, 에이전트가 사용자의 비밀 정보에 무단 접근할 위험이 커지고 있다. Vercel은 에이전트 실행부와 생성된 코드의 실행 환경을 물리적으로 분리하고, 네트워크 프록시를 통해 자격 증명을 주입하는 보안 아키텍처를 제시한다. 이러한 계층적 보안 모델을 통해 프롬프트 인젝션 공격으로 인한 데이터 유출을 방지하고, 안전한 프로덕션 환경의 AI 시스템 구축이 가능하다.

배경

API 보안 기초, 컨테이너 및 샌드박스 개념, 프롬프트 인젝션 공격에 대한 이해

대상 독자

프로덕션 환경에서 AI 에이전트를 구축하는 보안 엔지니어 및 백엔드 개발자

의미 / 영향

AI 에이전트의 자율성이 높아짐에 따라 기존의 단일 보안 모델은 한계에 직면했다. Vercel이 제안하는 분리형 아키텍처는 에이전트 보안의 표준이 될 것이며, 기업들이 더 민감한 데이터를 다루는 에이전트를 안심하고 배포할 수 있는 기반을 제공한다.

섹션별 상세

이미지 분석

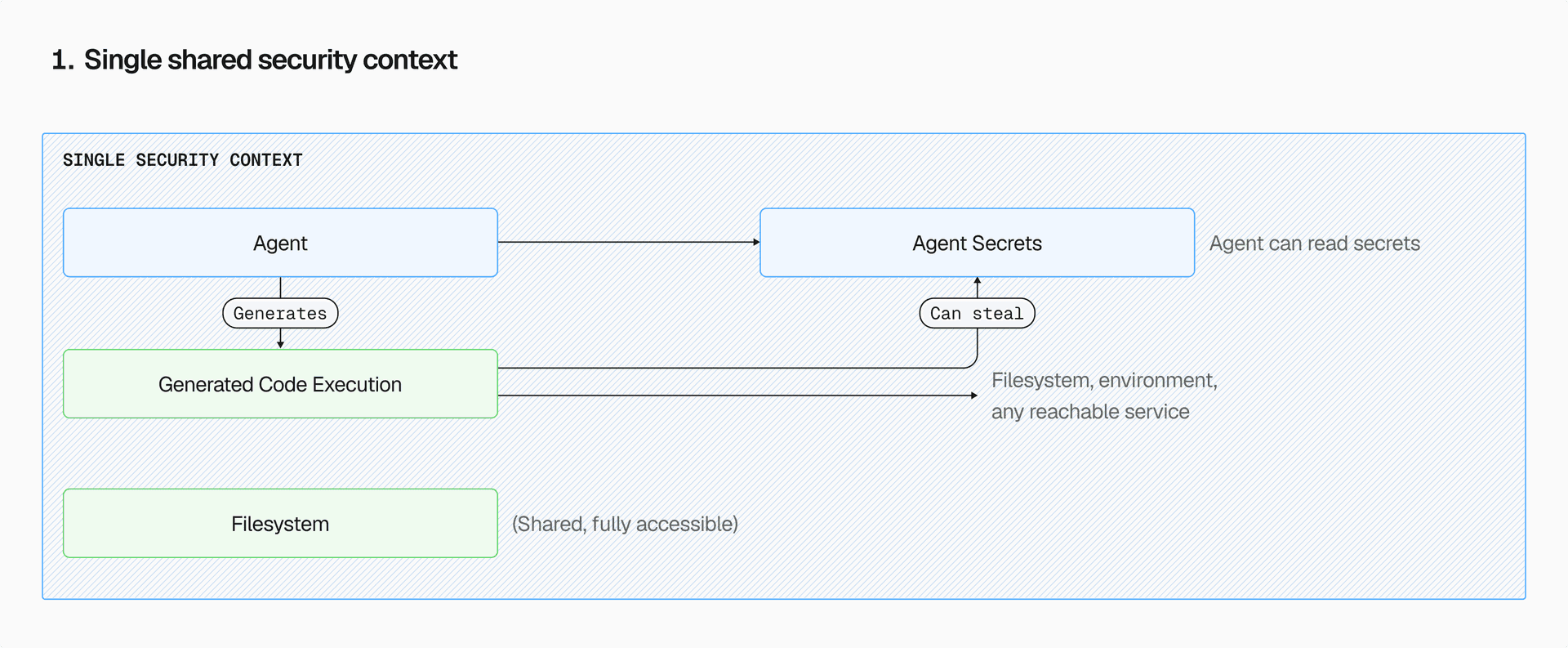

에이전트, 비밀 정보, 생성된 코드, 파일 시스템이 하나의 경계 안에 있어 생성된 코드가 비밀 정보를 직접 탈취할 수 있는 위험을 시각화한다. 현재 많은 에이전트 도구들이 기본적으로 채택하고 있는 위험한 방식임을 나타낸다.

단일 보안 컨텍스트 내에서 모든 요소가 실행되는 취약한 구조를 보여주는 다이어그램이다.

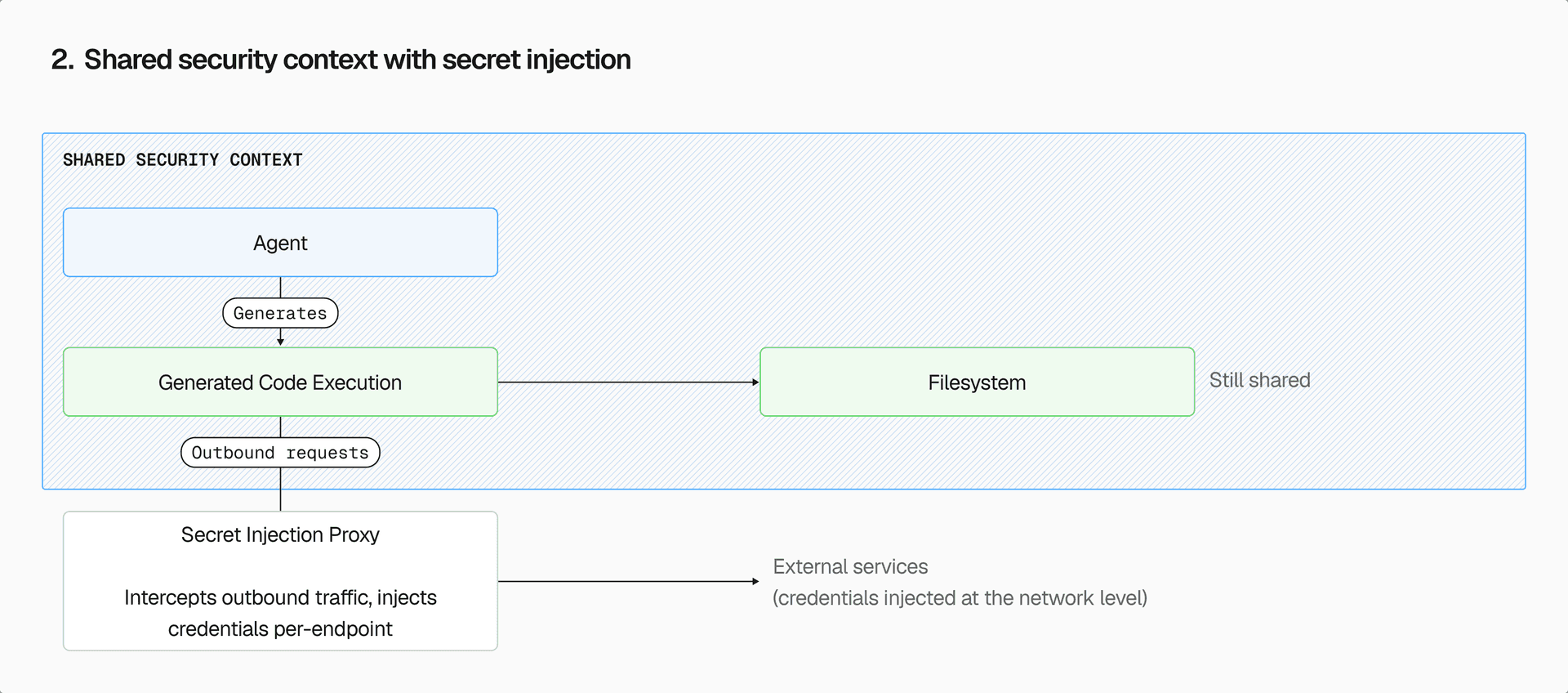

비밀 정보가 보안 컨텍스트 외부에 존재하며, 프록시가 네트워크 요청 시에만 이를 주입한다. 코드가 직접 비밀 값을 읽을 수는 없지만, 여전히 동일 컨텍스트 내에서 실행되어 오남용의 여지가 남아있음을 보여준다.

비밀 정보 주입 프록시를 사용하여 자격 증명을 격리한 아키텍처를 설명한다.

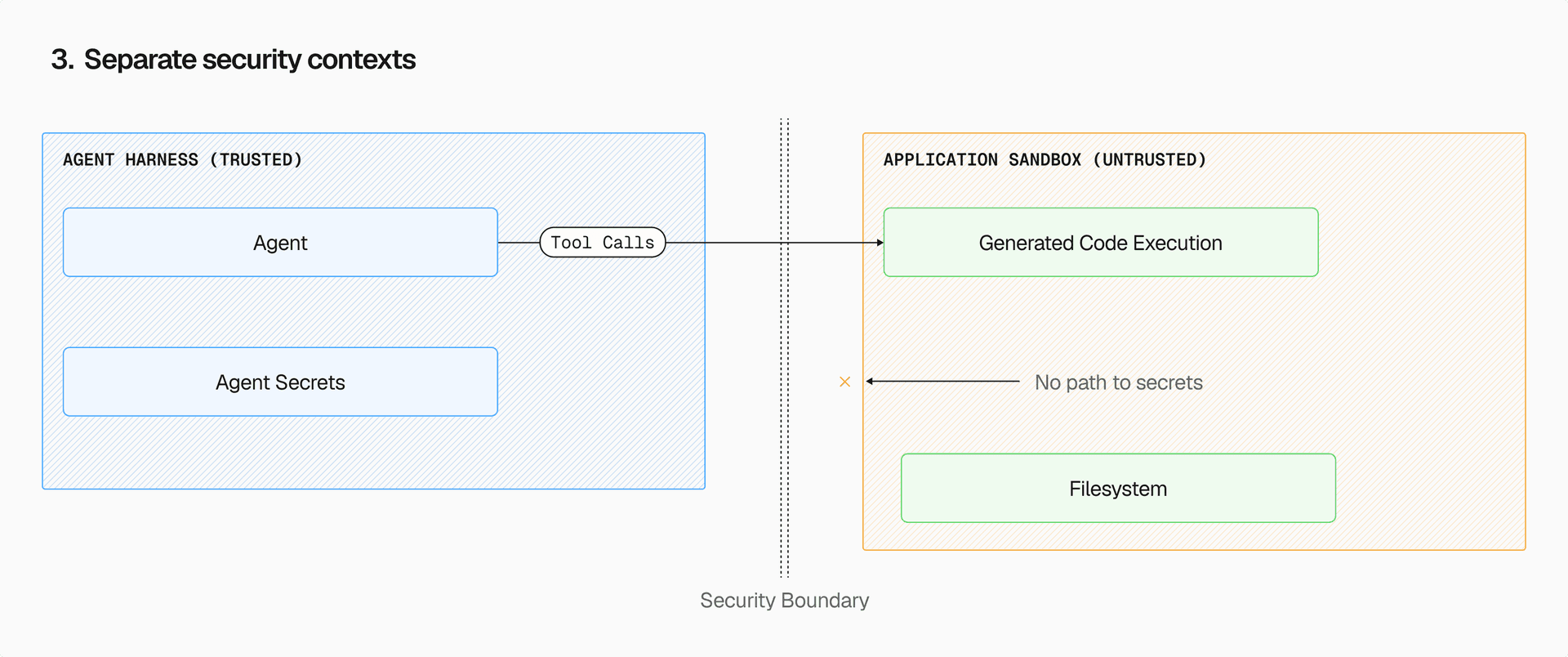

신뢰할 수 있는 에이전트 하네스와 신뢰할 수 없는 애플리케이션 샌드박스 사이에 명확한 보안 경계가 존재한다. 생성된 코드가 에이전트의 비밀 정보에 접근할 수 있는 경로가 원천적으로 차단된 이상적인 설계를 나타낸다.

에이전트 하네스와 생성된 코드 실행 환경이 완전히 분리된 가장 안전한 구조를 제시한다.

실무 Takeaway

- 에이전트가 생성한 코드는 반드시 격리된 샌드박스 환경에서 실행하여 호스트 시스템 접근을 차단해야 한다.

- API 키나 DB 비밀번호는 환경 변수로 직접 전달하지 말고, 네트워크 프록시를 통한 동적 주입 방식을 채택하여 노출을 최소화한다.

- 에이전트 도구의 권한을 최소 권한 원칙에 따라 특정 고객이나 데이터 범위로 한정하여 설계한다.

언급된 리소스

AI 요약 · 북마크 · 개인 피드 설정 — 무료